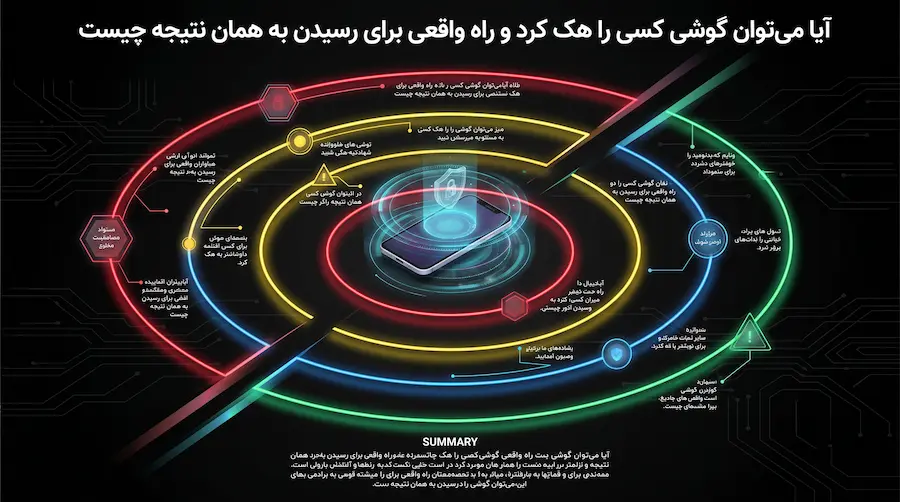

آیا میتوان گوشی کسی را هک کرد بررسی کامل واقعیت و روشها

وقتی کاربری عبارت آیا میتوان گوشی کسی را هک کرد؟ را جستجو میکند در واقع پشت این سوال یک نیاز واقعی پنهان شده استاین نیاز معمولا به کنجکاوی ساده محدود نمیشود بلکه ترکیبی از نگرانی نیاز به کنترل و تلاش برای دسترسی به اطلاعات استدر سالهای اخیر با گسترش استفاده از گوشیهای هوشمند این سوال به یکی از پرتکرارترین جستجوها تبدیل شده استدلیل این موضوع فقط تکنولوژی نیست بلکه محتوایی است که در اینترنت منتشر میشود

آنچه در این مقاله خواهید خواند :

نقش اینترنت در شکل گیری این باور

بخش بزرگی از ذهنیت کاربران درباره هک گوشی از طریق اینترنت شکل گرفته است ویدیوها مقالات و حتی تبلیغات به گونهای طراحی شدهاند که این تصور را ایجاد کنند که هک گوشی کاری ساده است کاربر وقتی چند بار با این محتوا مواجه میشود به مرور آن را بعنوان یک واقعیت میپذیرد درحالیکه بسیاری از این محتواها کامل نیستند یا فقط بخشی از واقعیت را نشان میدهند

چرا کاربران فکر میکنند هک گوشی ساده است

چند عامل باعث میشود این تصور شکل بگیرد اول سادگی ظاهری روشهایی است که معرفی میشوند دوم سرعتی است که در این روشها وعده داده میشود و سوم نمایش نتایج بدون توضیح مسیر وقتی کاربر فقط نتیجه را میبیند فکر میکند رسیدن به آن هم ساده است

تفاوت بین نیاز واقعی و مسیری که انتخاب میشود

نکته مهم اینجاست که کاربر معمولا هدف مشخصی دارد مثلا میخواهد پیامها را ببیند یا فعالیتهای یک گوشی را بررسی کند اما چون مسیر درست را نمیشناسد سراغ هک میرود این یعنی سوال آیا میتوان گوشی کسی را هک کرد در واقع سوال اشتباهی است سوال درست این است که چگونه میتوان به اطلاعات مورد نیاز دسترسی پیدا کرد

آیا همه کسانی که این سوال را دارند به دنبال هک هستند

نه لزوما بسیاری از کاربران فقط به دنبال راهی برای نظارت یا مدیریت هستنداما چون واژه هک رایجتر است از آن استفاده میکنند این موضوع باعث شده مفهوم هک با مفاهیم دیگری مثل کنترل و نظارت اشتباه گرفته شود

چرا باید این سوال دقیق بررسی شود

اگر این سوال بدرستی پاسخ داده نشود کاربر وارد مسیر اشتباهی میشود مسیرهایی که یا نتیجهای ندارند یا حتی خطرناک هستند به همین دلیل لازم است قبل از هر اقدامی واقعیت این موضوع مشخص شود

آیا میتوان گوشی کسی را هک کرد؟ و در واقعیت این فرآیند چگونه انجام میشود

برای پاسخ دادن به این سوال که آیا میتوان گوشی کسی را هک کرد باید نگاه سطحی را کنار بگذاریم و وارد بررسی دقیقتری شویم چون چیزی که در اینترنت دیده میشود با چیزی که در واقعیت اتفاق میافتد تفاوت زیادی دارد

بیشتر کاربران زمانی که این عبارت را جستجو میکنند تصور میکنند یک روش مشخص ساده و سریع وجود دارد که بتوان با استفاده از آن به اطلاعات گوشی دیگران دسترسی پیدا کرد اما در واقعیت چنین چیزی به این شکل عمومی وجود ندارد

در دنیای واقعی هر گوشی دارای ساختار امنیتی مشخصی است که توسط شرکت سازنده طراحی شده و بصورت مداوم بروزرسانی میشود این یعنی هرگونه تلاش برای دسترسی به اطلاعات یک دستگاه وابسته به شرایط خاص همان

دستگاه است و نمیتوان یک نسخه عمومی برای همه ارائه داد

یکی از مهمترین نکاتی که باید در اینجا درک شود این است که هک در مفهوم واقعی به معنای عبور از لایههای امنیتی است و این کار نیاز به دانش تخصصی تجربه و شرایط خاص دارد و چیزی نیست که با یک ابزار ساده یا یک روش عمومی برای همه قابل انجام باشد

کاربران معمولا فقط نتیجه را میبینند مثلا دسترسی به پیامها یا مشاهده فعالیتها اما چیزی که نمیبینند مسیر رسیدن به این نتیجه است مسیری که در بیشتر موارد پیچیده و وابسته به عوامل مختلف است

وابستگی کامل فرآیند به شرایط دستگاه

هر گوشی دارای ویژگیهای خاصی است که روی امکان دسترسی تاثیر میگذارد این ویژگیها شامل نوع سیستم عامل نسخه نرمافزار سطح امنیت فعال و حتی نحوه استفاده کاربر از دستگاه میشود بعنوان مثال یک گوشی که بروز است و از

آخرین نسخه سیستم عامل استفاده میکند سطح امنیت بالاتری نسبت به یک دستگاه قدیمی دارد و این موضوع مستقیما روی امکان دسترسی تاثیر میگذارد همچنین تنظیماتی که کاربر روی دستگاه خود فعال کرده مثل قفل صفحه احراز هویت

چندمرحلهای یا محدودیتهای نصب برنامه میتواند مسیر دسترسی را بسیار سختر کندبه همین دلیل نمیتوان گفت که یک روش مشخص برای همه گوشیها کار میکند چون هر دستگاه شرایط خاص خودش را دارد

نقش مستقیم کاربر در ایجاد دسترسی

یکی از واقعیتهایی که بسیاری از کاربران به آن توجه نمیکنند این است که در بیشتر موارد بدون دخالت کاربر هدف هیچ دسترسی ای ایجاد نمیشود این دخالت میتواند به شکلهای مختلفی باشد مثل کلیک روی یک لینک نصب یک برنامه یا

وارد کردن اطلاعات در یک صفحه مشخصاین یعنی برخلاف چیزی که در بسیاری از محتواها گفته میشود دسترسی بدون هیچ تعامل از سمت کاربر در اغلب موارد امکانپذیر نیست در واقع بسیاری از روشهایی که بعنوان هک معرفی میشوند

در اصل وابسته به رفتار کاربر هستند نه یک فرآیند مخفی یا جادویی

بررسی ادعای هک بدون دسترسی اولیه

یکی از جذابترین ادعاهایی که در این حوزه مطرح میشود این است که میتوان بدون هیچ دسترسی اولیه به گوشی آن را هک کرداین ادعا به دلیل سادگی و جذابیت زیاد مورد توجه کاربران قرار میگیرد اما در عمل محدودیتهای زیادی دارد

سیستمهای امنیتی گوشیهای امروزی بگونهای طراحی شدهاند که از دسترسیهای غیرمجاز جلوگیری کنند و این موضوع باعث میشود روشهایی که بدون پیش نیاز معرفی میشوند در بیشتر موارد قابل اجرا نباشند

در نتیجه باید در نظر داشت که هرگونه دسترسی واقعی معمولا نیاز به یک نقطه شروع دارد و بدون آن امکان ایجاد دسترسی بسیار محدود خواهد بود

چرا ابزارهای آماده نتیجه قابل اعتماد نمیدهند

بسیاری از کاربران بدنبال ابزارهایی هستند که بتوانند بدون دانش فنی از آنها استفاده کنند و به نتیجه برسنداین ابزارها معمولا با وعدههای بزرگ معرفی میشوند اما در عمل یا کار نمیکنند یا نتیجهای بسیار محدود ارائه میدهند

دلیل این موضوع این است که ابزارها نمیتوانند با تمام شرایط مختلف سازگار شوند و همچنین امنیت سیستمها بصورت مداوم در حال تغییر استبه همین دلیل چیزی که بعنوان یک راه حل ساده معرفی میشود در عمل نمیتواند پاسخگوی همه نیازها باشد

تفاوت بین انتظار کاربر و واقعیت

یکی از دلایل اصلی سردرگمی کاربران تفاوت بین چیزی است که انتظار دارند و چیزی است که در واقعیت اتفاق میافتد کاربران معمولا تصور میکنند که دسترسی باید کامل سریع و بدون محدودیت باشد

درحالیکه در واقعیت حتی اگر دسترسی ایجاد شود ممکن است محدود وابسته به شرایط و موقت باشداین تفاوت باعث میشود بسیاری از روشها از دید کاربر غیرواقعی به نظر برسند درحالیکه مشکل اصلی در تفاوت بین انتظار و واقعیت است

آیا میتوان گوشی کسی را هک کرد؟ و چه خطراتی در این مسیر وجود دارد

حالا که مشخص شد بسیاری از روشهایی که با عنوان هک گوشی معرفی میشوند واقعی نیستند یا کامل نیستند باید به بخش مهمتری توجه کنیم و آن هم خطراتی است که در این مسیر وجود داردبسیاری از کاربرانی که این سوال را جستجو

میکنند فقط به نتیجه فکر میکنند و به این موضوع توجه نمیکنند که رسیدن به این نتیجه از چه مسیری انجام میشود در حالی که در بسیاری از موارد خود این مسیر میتواند خطرناکتر از چیزی باشد که تصور میکنند این یعنی کاربر نه تنها به

هدف خود نمیرسد بلکه ممکن است اطلاعات و امنیت خودش را هم از دست بدهد

نصب برنامههای مخرب بجای ابزار هک

یکی از رایجترین اتفاقاتی که در این مسیر رخ میدهد دانلود و نصب برنامههایی است که بعنوان ابزار هک معرفی میشوند این برنامهها معمولا در سایتها یا صفحات نامعتبر منتشر میشوند و با وعده های جذاب کاربران را ترغیب به نصب میکنند

اما در واقعیت بسیاری از این برنامهها بدافزار هستند و هدف آنها دسترسی به اطلاعات خود کاربر استبعد از نصب این برنامهها ممکن است به پیامها مخاطبین فایلها و حتی فعالیتهای روزانه دسترسی پیدا شود در برخی موارد این برنامهها در پس

زمینه فعال میمانند و کاربر متوجه فعالیت آنها نیشود این یعنی کاربر بجای اینکه به گوشی دیگران دسترسی پیدا کند خودش تبدیل به هدف شده است

سرقت اطلاعات از طریق صفحات جعلی

یکی دیگر از خطرات مهم وارد کردن اطلاعات در سایتهایی است که ادعای هک دارند این سایتها معمولا از کاربر اطلاعاتی مثل شماره تلفن ایمیل یا حتی رمز عبور درخواست میکنند کاربر با این تصور که در حال انجام یک فرآیند هک است این اطلاعات را وارد میکند

اما در واقع این اطلاعات برای سو استفاده جمع آوری میشوند این موضوع میتواند باعث دسترسی افراد دیگر به حسابهای شخصی کاربر شوددر برخی موارد حتی از این اطلاعات برای ورود به شبکههای اجتماعی یا پیامرسانها استفاده میشود

کلاهبرداریهای مالی در مسیر هک گوشی

در این حوزه کلاهبرداریهای مالی هم بسیار رایج است برخی افراد یا سایتها ادعا میکنند که در ازای دریافت مبلغ مشخص میتوانند گوشی مورد نظر را هک کنندکاربر به دلیل نیاز یا کنجکاوی ممکن است این مبلغ را پرداخت کنداما در بیشتر موارد هیچ نتیجهای دریافت نمیکند

یا ارتباط با فرد ارائهدهنده خدمات قطع میشودیا پاسخهایی داده میشود که هیچ ارزش واقعی ندارنداین یعنی علاوه بر از دست دادن زمان کاربر پول خود را هم از دست داده است

از دست دادن کنترل حسابهای شخصی

یکی از خطرناکترین اتفاقاتی که ممکن است رخ دهد از دست دادن کنترل حسابهای شخصی است کاربر ممکن است برای امتحان روشهای مختلف اطلاعات خود را در اختیار منابع نامعتبر قرار دهداین اطلاعات میتواند شامل دسترسی به

پیامرسانها شبکههای اجتماعی یا ایمیل باشد در این حالت فرد دیگر میتواند به حساب کاربر وارد شود و کنترل آن را در دست بگیرداین موضوع میتواند پیامدهای جدی داشته باشد از انتشار اطلاعات شخصی گرفته تا سو استفاده از هویت کاربر

اتلاف زمان و ایجاد سردرگمی ذهنی

یکی از پیامدهایی که کمتر به آن توجه میشود اتلاف زمان و ایجاد سردرگمی است کاربر ممکن است ساعتها یا حتی روزها زمان خود را صرف امتحان روشهای مختلف کند اما در نهایت به نتیجهای نرسد این موضوع باعث ایجاد ناامیدی و کاهش اعتماد به منابع مختلف میشود

کاربر دیگر نمیتواند تشخیص دهد کدام اطلاعات درست هستند و کدام نادرست این سردرگمی میتواند تصمیم گیری را سختر کند

چرا شناخت این خطرات ضروری است

اگر کاربر از ابتدا بداند که این مسیر چه خطراتی دارد نگاهش کاملا تغییر میکند دیگر بدنبال روشهای سریع و بدون پایه نمیرود و سعی میکند راهکارهای منطقیتری پیدا کند این آگاهی باعث میشود که کاربر از تصمیمهای اشتباه جلوگیری

کند و بجای تمرکز روی هک بدنبال روشهایی باشد که واقعا قابل اجرا و امن هستند

آیا میتوان گوشی کسی را هک کرد؟ و راه واقعی برای رسیدن به همان نتیجه چیست

حالا که به شکل کامل بررسی کردیم که آیا میتوان گوشی کسی را هک کرد و دیدیم که بیشتر روشهایی که در اینترنت مطرح میشوند یا ناقص هستند یا خطرناک باید به مهمترین بخش برسیم و آن این است که کاربر در واقع بدنبال چه چیزی است

بیشتر افرادی که این عبارت را جستجو میکنند هدفشان هک نیست بلکه نتیجهای است که تصور میکنند از طریق هک به دست میآید این نتیجه معمولا شامل دیدن اطلاعات بررسی فعالیتها و کنترل یک گوشی استبه همین دلیل اگر مسیر

درست برای رسیدن به این هدف مشخص شود دیگر نیازی به رفتن سمت روشهای غیرواقعی و پرریسک وجود ندارد

هدف واقعی کاربران پشت عبارت هک گوشی

اگر رفتار کاربران را بررسی کنیم متوجه میشویم که بیشتر آنها به دنبال دسترسی به بخشهای خاصی از گوشی هستند این بخشها معمولا شامل پیامها تماسها شبکههای اجتماعی و میزان استفاده از دستگاه است کاربر میخواهد بداند چه

اتفاقی در گوشی در حال رخ دادن است و بتواند آن را مدیریت کند این یعنی هدف اصلی کنترل و نظارت است نه هک به معنای واقعی آن اما چون واژه هک بیشتر شناخته شده است کاربران از آن استفاده میکنند

تفاوت بین هک و نظارت واقعی

برای درک بهتر این موضوع باید تفاوت بین هک و نظارت را بصورت واضح در نظر بگیریم هک به معنای ورود غیرمجاز و عبور از سیستمهای امنیتی است که معمولا همراه با ریسک و عدم قطعیت است در مقابل نظارت به معنای ایجاد یک دسترسی

مشخص و مدیریت شده است که در آن کاربر میتواند فعالیتها را بررسی کند این تفاوت باعث میشود که نتیجه نهایی در مسیر نظارت قابل پیش بینی و کنترل پذیر باشد درحالیکه در مسیر هک هیچ تضمینی برای نتیجه وجود ندارد

نقش لینک در مسیر واقعی و برداشت اشتباه کاربران

یکی از موضوعاتی که باعث سردرگمی کاربران شده استفاده از لینک در این فرآیند است بسیاری از کاربران تصور میکنند که ارسال یک لینک به معنای هک است درحالیکه در واقعیت این لینک فقط برای شروع یک فرآیند مشخص استفاده میشود

این فرآیند شامل دریافت نصب و فعالسازی یک ابزار مشخص است که امکان نظارت را فراهم میکند این یعنی چیزی که بعنوان هک شناخته میشود در واقع یک روش کنترل و مدیریت است

چرا این روش قابل اعتمادتر است

روشهایی که بر پایه نظارت طراحی شدهاند به دلیل ساختار مشخصی که دارند قابل اعتمادتر هستنددر این روشها کاربر دقیقا میداند چه اتفاقی در حال رخ دادن است و چه دسترسیهایی ایجاد شده است همچنین نتیجه بصورت قابل مشاهده و قابل بررسی ارائه میشود

این موضوع باعث میشود که کاربر بتواند بدون نگرانی از خطرات احتمالی به هدف خود برسد درحالیکه در روشهای هک هیچ شفافیتی وجود ندارد و کاربر نمیداند دقیقا چه اتفاقی در حال رخ دادن است

مزایای انتخاب مسیر درست بجای هک

انتخاب مسیر درست بجای هک چند مزیت مهم دارد :

اول اینکه ریسک امنیتی به حداقل میرسد و کاربر با خطرات احتمالی مواجه نمیشود

دوم اینکه نتیجه قابل پیشبینی است و کاربر میتواند روی آن حساب کند

سوم اینکه فرآیند سادهتر و قابل کنترلتر است و نیاز به دانش فنی پیچیده ندارد این مزایا باعث میشود که کاربر بتواند بدون اتلاف زمان و انرژی به نتیجهای که میخواهد برسد

تغییر نگاه از هک به کنترل و مدیریت

مهمترین تغییری که باید اتفاق بیفتد تغییر نگاه کاربر است بجای اینکه تمرکز روی هک باشد باید روی کنترل و مدیریت تمرکز شوداین تغییر باعث میشود که کاربر مسیر درستری را انتخاب کند و از اشتباهات رایج جلوگیری کند

در این حالت سوال آیا میتوان گوشی کسی را هک کرد جای خود را به این سوال میدهد که چگونه میتوان بصورت امن و واقعی به اطلاعات مورد نیاز دسترسی پیدا کرداین تغییر سوال مسیر تصمیمگیری را کاملا تغییر میدهد

آیا میتوان گوشی کسی را هک کرد؟ و تصمیم نهایی که باید بگیرید چیست

حالا که همه چیز را از ابتدا تا اینجا بررسی کردیم وقت آن رسیده که به یک پاسخ واضح و بدون ابهام برسیم و ببینیم در نهایت جواب سوال آیا میتوان گوشی کسی را هک کرد چیست واقعیت این است که هک گوشی در شرایط خاص و محدود

ممکن است اتفاق بیفتد اما چیزی که در ذهن اکثر کاربران وجود دارد با این واقعیت فاصله زیادی دارد

چیزی که در اینترنت بعنوان یک روش ساده سریع و در دسترس برای همه معرفی میشود در بیشتر مواقع واقعی نیست و بیشتر جنبه نمایشی یا تبلیغاتی دارد این یعنی اگر کاربر با این ذهنیت وارد این مسیر شود که میتواند براحتی و بدون

هیچ پیشنیازی به گوشی دیگران دسترسی پیدا کند با احتمال زیاد با شکست مواجه خواهد شد

چرا همچنان این باور در ذهن کاربران باقی مانده است

با وجود تمام توضیحاتی که داده شد هنوز هم بسیاری از کاربران بدنبال روشهای هک هستند و این موضوع دلایل مشخصی دارد یکی از مهمترین دلایل جذاب بودن ایده دسترسی سریع و بدون محدودیت است که برای بسیاری از افراد وسوسه کننده است

دلیل دیگر حجم بالای محتواهایی است که این موضوع را بصورت ساده و قابل انجام نشان میدهند همچنین نیاز واقعی کاربران برای دسترسی به اطلاعات باعث میشود که به این روشها امیدوار بمانند این ترکیب باعث میشود که حتی با وجود

اطلاعات درست همچنان باورهای اشتباه ادامه پیدا کند

انتخاب اشتباه چه پیامدی دارد

اگر کاربر همچنان مسیر هک را انتخاب کند معمولا با چند نتیجه مشخص مواجه میشوددر بسیاری از موارد زمان زیادی صرف امتحان روشهایی میشود که نتیجهای ندارند در برخی موارد کاربر وارد مسیرهایی میشود که امنیت اطلاعات خودش را به خطر میاندازد

و در برخی موارد حتی ممکن است هزینههایی پرداخت شود بدون اینکه نتیجهای به دست بیایداین یعنی انتخاب مسیر اشتباه میتواند هم از نظر زمانی و هم از نظر امنیتی و مالی برای کاربر هزینه داشته باشد

مسیر منطقی و قابل اعتماد چیست

مسیر منطقی این است که تمرکز از روی هک برداشته شود و روی نتیجهای که کاربر بدنبال آن است قرار بگیرد کاربر باید بداند که هدف اصلی دسترسی به اطلاعات مدیریت فعالیتها و کنترل رفتار دیجیتال است

این اهداف از طریق روشهای مشخص و قابل کنترل قابل دستیابی هستند و نیازی به ورود به مسیرهای نامشخص و پرریسک ندارند وقتی مسیر درست انتخاب شود نتیجه نیز قابل پیشبینی و قابل اعتماد خواهد بود

تغییری که باید در تصمیم گیری ایجاد شود

مهمترین نکته این است که کاربر باید سوال خود را تغییر دهد بجای اینکه بپرسد آیا میتوان گوشی کسی را هک کرد باید بپرسد چگونه میتوانم بصورت واقعی امن و قابل کنترل به اطلاعات مورد نیازم دسترسی پیدا کنم

این تغییر ساده در سوال باعث میشود که مسیر تصمیم گیری کاملا تغییر کند و کاربر به سمت راه حلهای منطقیتر حرکت کند

🚀

اگر تا اینجا همراه بودی یعنی الان دقیقا میدانید که مسیر هک آن چیزی نیست که در اینترنت دیده اید و چیزی که دنبال آن هستید در واقع دسترسی و کنترل واقعی است

الان دو انتخاب داری :

یا همچنان وقتت را روی روشهایی بگذاری که نتیجه مشخصی ندارند

یا مستقیم بروی سراغ روشی که دقیقا همان نتیجهای را بهت میدهد که دنبالش هستی آن هم استفاده از برنامه نظارت گوشی فرزند S-Child است

برای تهیه و دریافت برنامه S-Child اینحا کلیک کنید

دیدگاهتان را بنویسید