آیا میتوان گوشی کسی را هک کرد بررسی کامل واقعیت روشها و راه جایگزین امن

عبارت آیا میتوان گوشی کسی را هک کرد یکی از پرتکرارترین سوالاتی است که کاربران در اینترنت جستجو میکنند و این موضوع نشان میدهد که ذهن بسیاری از افراد درگیر این مسئله است اما قبل از پاسخ دادن باید ریشه این سوال را بررسی کرد

در واقع این تصور که هک گوشی یک کار ساده و در دسترس است بیشتر از فضای اینترنت و شبکههای اجتماعی شکل گرفته است جایی که کاربران با ویدیوها و مطالبی مواجه میشوند که ادعا میکنند میتوانند در چند دقیقه و بدون هیچ دانش

خاصی به گوشی دیگران دسترسی پیدا کنند

اما وقتی وارد بررسی دقیقتر میشویم مشخص میشود که بین این تصویر و واقعیت فاصله زیادی وجود دارد و همین فاصله باعث ایجاد سو برداشت شده است

آنچه در این مقاله خواهید خواند :

نقش اینترنت در شکل گیری تصور هک ساده گوشی

بخش زیادی از این تصور به دلیل محتوایی است که در سایتها و شبکههای اجتماعی منتشر میشود

این محتواها معمولا با هدف جذب کلیک ساخته میشوند و از عباراتی استفاده میکنند که بسیار ساده و جذاب به نظر برسند

برای مثال عنوانهایی که وعده دسترسی سریع بدون نیاز به نصب برنامه یا بدون نیاز به دانش فنی میدهند باعث میشوند کاربر فکر کند هک گوشی یک کار معمولی است درحالیکه در واقعیت چنین چیزی به این شکل وجود ندارد

تفاوت مفهوم واقعی هک با چیزی که کاربران میبینند

در دنیای واقعی هک به معنای عبور از لایههای امنیتی یک سیستم است و این کار نیاز به دانش تخصصی شرایط خاص و ابزارهای پیشرفته دارد

اما چیزی که کاربران در اینترنت میبینند معمولا یک نسخه ساده سازی شده یا حتی غیرواقعی از این فرآیند است

برای مثال بسیاری از کاربران تصور میکنند با داشتن یک شماره یا یک لینک میتوانند به اطلاعات کامل یک گوشی دسترسی پیدا کنند در حالی که چنین چیزی در عمل بدون تعامل یا شرایط خاص ممکن نیست

در اینجا عباراتی مثل هک گوشی فرزند با شماره در ذهن کاربر شکل میگیرد اما واقعیت بسیار پیچیدهتر است

آیا واقعا امکان هک گوشی وجود دارد

پاسخ این سوال بله است اما با یک توضیح مهم هک گوشی در شرایط خاص امکانپذیر است اما نه به شکلی که برای همه و در هر شرایطی قابل انجام باشد برای مثال در برخی موارد نیاز به دسترسی مستقیم به دستگاه وجود دارد یا باید کاربر

هدف یک اقدام مشخص انجام دهد

این یعنی برخلاف تصور عمومی هیچ روش ساده و عمومی وجود ندارد که بتواند بدون هیچ شرطی کار کند

نقش امنیت در گوشیهای امروزی

گوشیهای هوشمند امروزی دارای سیستمهای امنیتی پیشرفتهای هستند که برای جلوگیری از دسترسی غیرمجاز طراحی شدهاند

این سیستمها شامل رمزنگاری اطلاعات کنترل دسترسی و محدودیت اجرای برنامهها هستند که باعث میشوند هک به سادگی امکانپذیر نباشد به همین دلیل بسیاری از روشهایی که در اینترنت بعنوان هک معرفی میشوند در عمل با این لایههای

امنیتی مواجه شده و شکست میخورند

چرا این سوال هنوز پرجستجو است

با وجود تمام این واقعیتها هنوز عبارت آیا میتوان گوشی کسی را هک کرد بسیار جستجو میشود دلیل این موضوع این است که نیاز کاربران به کنترل یا آگاهی از فعالیتهای یک گوشی همچنان وجود دارد اما چون مسیر درست را نمیشناسند به

سمت هک کشیده میشوند

آیا میتوان گوشی کسی را هک کرد و روشهای واقعی آن چگونه انجام میشوند

برای پاسخ دقیقتر به سوال آیا میتوان گوشی کسی را هک کرد باید وارد بخش فنی ماجرا شویم چون بدون شناخت روشهای واقعی نمیتوان بین حقیقت و تصور اشتباه تفاوت قائل شد در دنیای واقعی هک گوشی یک فرآیند چند مرحلهای است که

معمولا به شرایط خاص وابسته است و برخلاف چیزی که در اینترنت دیده میشود یک مسیر ساده و مستقیم ندارد روشهای واقعی محدود هستند و هر کدام نیاز به شرایط مشخصی دارند که در ادامه به مهمترین آنها پرداخته میشود

دسترسی فیزیکی به گوشی هدف

یکی از واقعیترین حالتهایی که میتوان به اطلاعات یک گوشی دسترسی پیدا کرد زمانی است که فرد بصورت مستقیم به دستگاه دسترسی دارد در این حالت امکان بررسی تنظیمات نصب برنامه یا ایجاد تغییرات در سیستم وجود دارد اما حتی در

این شرایط هم محدودیتهایی وجود دارد زیرا گوشیهای امروزی با رمز اثر انگشت یا تشخیص چهره محافظت میشوند و بدون عبور از این مراحل امکان دسترسی کامل وجود ندارد به همین دلیل حتی این روش هم همیشه ساده نیست و به شرایط خاص بستگی دارد

مهندسی اجتماعی بعنوان رایجترین روش

یکی از مهمترین پاسخها به سوال آیا میتوان گوشی کسی را هک کرد مربوط به مهندسی اجتماعی است در این روش بجای نفوذ مستقیم به سیستم تلاش میشود کاربر هدف فریب داده شود تا خودش یک اقدام مشخص انجام دهد این اقدام

میتواند شامل کلیک روی لینک نصب یک برنامه یا وارد کردن اطلاعات باشد در اینجا عباراتی مانند هک گوشی فرزند با لینک در ذهن کاربران شکل میگیرد اما نکته مهم این است که بدون تعامل کاربر هیچ اتفاقی نمیافتد در واقع در این روش

تمرکز روی رفتار انسان است نه ضعف سیستم

استفاده از آسیب پذیریهای امنیتی

در برخی موارد خاص ممکن است در سیستمعامل یا برنامهها ضعفهایی وجود داشته باشد که امکان سو استفاده را فراهم کند اما این نوع روشها بسیار محدود هستند و معمولا فقط برای مدت کوتاهی قابل استفاده هستند شرکتهای بزرگ به

سرعت این مشکلات را شناسایی و برطرف میکنند به همین دلیل این روشها نه عمومی هستند و نه در دسترس کاربران عادی

ابزارهای تخصصی و پیچیده

برخی ابزارهای تخصصی برای تست نفوذ یا بررسی امنیت وجود دارند اما استفاده از این ابزارها نیاز به دانش فنی بالا دارد این ابزارها برخلاف تصور عمومی با چند کلیک ساده کار نمیکنند و نیازمند تنظیمات دقیق و شناخت کامل سیستم هستند

همچنین بسیاری از این ابزارها فقط در محیطهای آزمایشگاهی یا حرفهای استفاده میشوند

آیا روشهای بدون دسترسی واقعی هستند

بسیاری از کاربران بدنبال پاسخ سوال آیا میتوان گوشی کسی را هک کرد بدون دسترسی هستن در اینجا عباراتی مثل هک واتساپ فرزند بدون دسترسی یا هک اینستاگرام فرزند بدون رمز زیاد دیده میشود اما واقعیت این است که بدون

تعامل کاربر یا شرایط خاص این روشها در اغلب موارد قابل اجرا نیستند

چرا بیشتر روشهایی که میگویند میتوان گوشی کسی را هک کرد واقعی نیستند

برای اینکه به درک درستی از سوال آیا میتوان گوشی کسی را هک کرد برسیم باید یک واقعیت مهم را بررسی کنیم و آن هم این است که بخش زیادی از روشایی که در اینترنت معرفی میشوند در عمل واقعی نیستند یا حداقل به شکلی که گفته

میشود قابل اجرا نیستند این موضوع فقط یک ادعا نیست بلکه نتیجه بررسی ساختار فنی سیستمهای موبایل و همچنین رفتار محتوای آنلاین است

در واقع فاصله بین « هک واقعی » و « هکی که در اینترنت نمایش داده میشود » بسیار زیاد است و همین فاصله باعث شده کاربران دچار سردرگمی شوند

نقش محتواهای وایرال در ایجاد باور اشتباه

یکی از دلایل اصلی این تصور اشتباه محتوای وایرال در شبکههای اجتماعی و سایتها است این محتواها معمولا با هدف جذب بازدید ساخته میشوند و به همین دلیل از عنوانهایی استفاده میکنند که بسیار جذاب و ساده به نظر برسند

برای مثال عباراتی مانند هک گوشی در چند دقیقه یا دسترسی کامل بدون نیاز به نصب برنامه باعث میشود کاربر تصور کند این کار بسیار ساده است در حالی که در واقعیت چنین روشهایی یا وجود ندارند یا بسیار محدود هستند

روشهای بدون تعامل کاربر چرا غیرواقعی هستند

یکی از مهمترین نشانههای غیرواقعی بودن یک روش این است که ادعا کند بدون هیچ تعاملی از سمت کاربر هدف میتواند به گوشی دسترسی پیدا کنددر سیستمهای مدرن تقریبا هیچ راهی وجود ندارد که بدون تایید یا اقدام کاربر بتوان به اطلاعات کامل دستگاه دسترسی داشت

به همین دلیل هر روشی که ادعا میکند فقط با وارد کردن یک شماره یا کلیک یک طرفه میتوان گوشی را کنترل کرد در بیشتر موارد غیرواقعی است این موضوع باعث شده عباراتی مثل هک گوشی از طریق واتساپ یا هک گوشی فرزند با شماره بیش از حد ساده به نظر برسند در حالی که در عمل وابسته به شرایط خاص هستند

تفاوت نمایش با واقعیت در ویدیوها

بسیاری از ویدیوهایی که بعنوان آموزش هک منتشر میشوند در واقع فقط یک نمایش هستند در این ویدیوها ممکن است یک سناریو از قبل آماده شده باشد یا از ابزارهای شبیه سازی استفاده شود کاربر تصور میکند یک عملیات واقعی در حال

انجام است اما در واقع هیچ نفوذ واقعی اتفاق نمیافتد این نوع محتواها بیشتر برای جذب مخاطب ساخته میشوند و نه برای آموزش واقعی

نبود یک روش ثابت برای همه گوشیها

یکی دیگر از دلایل مهم غیرواقعی بودن روشهای ساده این است که هیچ روش ثابتی برای همه گوشیها وجود ندارد هر دستگاه بسته به مدل سیستمعامل نسخه نرمافزار و تنظیمات امنیتی شرایط متفاوتی دارد به همین دلیل نمیتوان یک روش

واحد را برای همه کاربران ارائه داد روشهایی که ممکن است در یک شرایط خاص کار کنند در شرایط دیگر کاملا بیاثر هستند

نقش نیاز کاربران در باور این روشها

بخش مهمی از این موضوع به نیاز کاربران برمیگردد کاربران به دنبال راهی سریع برای دسترسی یا کنترل هستند و همین موضوع باعث میشود راحتر به روشهای ساده اعتماد کنند وقتی کاربر بدنبال پاسخ سوال آیا میتوان گوشی کسی را هک کرد

است طبیعی است که جذب روشهایی شود که سادهتر به نظر میرسند اما همین موضوع میتواند باعث شود در مسیر اشتباه قرار بگیرد

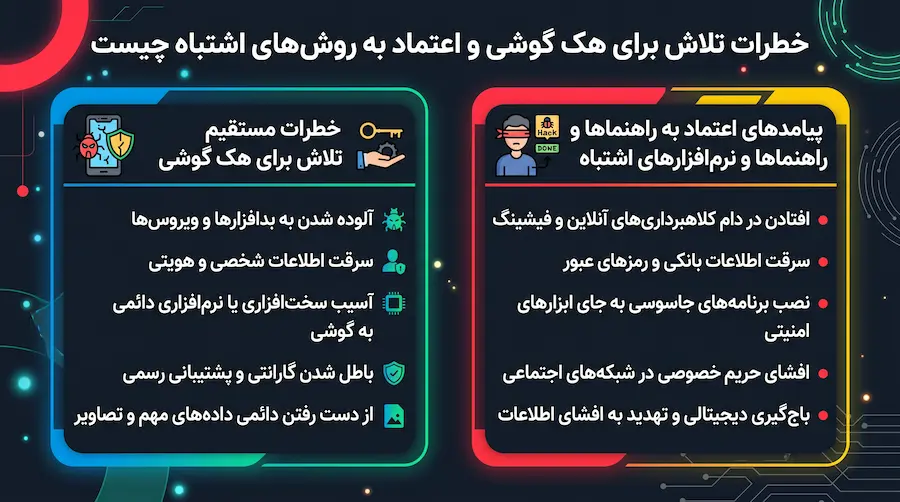

خطرات تلاش برای هک گوشی و اعتماد به روشهای اشتباه چیست

وقتی کاربر بدنبال پاسخ سوال آیا میتوان گوشی کسی را هک کرد میرود معمولا تمرکزش فقط روی رسیدن به نتیجه است و کمتر به خطراتی که در این مسیر وجود دارد توجه میکند درحالیکه واقعیت این است که مسیر هک مخصوصا از

طریق روشهای اینترنتی و غیرواقعی میتواند یکی از پرریسکترین کارهایی باشد که یک کاربر انجام میدهد

بسیاری از افرادی که وارد این مسیر میشوند نه تنها به نتیجه نمیرسند بلکه با مشکلات جدیتری هم مواجه میشوند که گاهی جبران آنها بسیار سخت است

بدافزارها و اپلیکیشنهای مخرب

یکی از اصلیترین خطراتی که در مسیر هک وجود دارد نصب بدافزارها است بسیاری از ابزارهایی که با عنوان هک معرفی میشوند در واقع برنامههایی هستند که برای سرقت اطلاعات طراحی شدهاند این برنامهها ممکن است پس از نصب به

اطلاعات مختلفی مثل پیامها عکسها لیست مخاطبین و حتی رمزهای ذخیره شده دسترسی پیدا کنند در برخی موارد این برنامهها در پسزمینه فعال میمانند و کاربر حتی متوجه حضور آنها نمیشود این یعنی به جای اینکه کاربر به گوشی

هدف دسترسی پیدا کند خودش تبدیل به هدف حمله میشود

سرقت اطلاعات شخصی و حساس

یکی دیگر از خطرات مهم زمانی اتفاق میافتد که کاربر اطلاعات خود را در سایتهای ناشناس وارد میکند بسیاری از سایتهایی که ادعای هک دارند از کاربر اطلاعاتی مثل شماره تلفن ایمیل یا حتی رمز عبور درخواست میکنند این اطلاعات

میتواند برای اهداف مختلفی استفاده شود از جمله دسترسی به حسابهای شخصی یا فروش اطلاعات به دیگران در اینجا حتی روشهایی که با عنوان هک گوشی فرزند با لینک معرفی میشوند اگر از منابع نامعتبر باشند میتوانند باعث

سرقت اطلاعات شوند

کلاهبرداریهای اینترنتی در حوزه هک

بخش بزرگی از سایتها و سرویسهایی که در حوزه هک فعالیت میکنند در واقع کلاهبرداری هستنداین سرویسها معمولا وعده دسترسی کامل در مدت زمان کوتاه را میدهند و در ازای آن از کاربر هزینه دریافت میکنند اما بعد از پرداخت یا هیچ

خدماتی ارائه نمیشود یا نتیجهای حاصل نمیشود در برخی موارد حتی اطلاعات پرداختی کاربر نیز در معرض سو استفاده قرار میگیرد

از دست دادن کنترل حسابهای شخصی

یکی از خطرات جدی این است که کاربر برای امتحان روشهای مختلف اطلاعات حسابهای خود را در اختیار سایتها یا برنامهها قرار دهد این کار میتواند باعث شود کنترل حسابهای مهم مثل پیامرسانها یا شبکههای اجتماعی از دست برود

برای مثال کاربرانی که به دنبال هک واتساپ فرزند بدون دسترسی یا هک اینستاگرام فرزند بدون رمز هستند ممکن است ناخواسته اطلاعات خودشان را در اختیار افراد دیگر قرار دهند

افزایش ریسک با استفاده از چند روش همزمان

یکی از اشتباهات رایج این است که کاربر چند روش مختلف را همزمان امتحان میکند برای مثال هم روی لینکهای مختلف کلیک میکند هم برنامههای ناشناس نصب میکند و هم اطلاعات خود را در سایتهای مختلف وارد میکند این کار باعث

میشود احتمال آسیب چند برابر شود و کاربر در معرض تهدیدهای بیشتری قرار بگیرد

تاثیر لینکهای مخرب در ایجاد آسیب

لینکها یکی از رایجترین ابزارهایی هستند که در این مسیر استفاده میشوند برخی لینکها ممکن است کاربر را به صفحات جعلی هدایت کنند یا باعث دانلود فایلهای آلوده شوند به همین دلیل حتی اگر هدف کاربر فقط پاسخ به سوال آیا میتوان

گوشی کسی را هک کرد باشد ممکن است با کلیک روی یک لینک ساده وارد یک مسیر خطرناک شود

اگر نمیتوان به راحتی گوشی کسی را هک کرد پس راه جایگزین چیست

بعد از بررسی کامل اینکه آیا میتوان گوشی کسی را هک کرد و شناخت محدودیتها و خطرات این مسیر حالا به مهمترین بخش میرسیم کاربر در نهایت دنبال یک چیز مشخص است نه خود هک بلکه « دسترسی آگاهی و کنترل » این یعنی باید مسیر درست را از مسیر اشتباه جدا کنیم

هدف واقعی کاربران از جستجوی هک چیست

اگر دقیق نگاه کنیم اکثر افرادی که این عبارت را جستجو میکنند هدفشان نفوذ یا خرابکاری نیست بلکه میخواهند بدانند در یک گوشی چه اتفاقی میافتد

مثلا :

- بررسی فعالیتها

- مشاهده پیامها

- کنترل استفاده از برنامهها

- یا مدیریت رفتار دیجیتال

اما چون مسیر درست را نمیشناسند به سمت هک کشیده میشوند

تفاوت اساسی بین هک و نظارت

هک یعنی دسترسی غیرمجاز و شکستن امنیت سیستم اما نظارت یعنی مدیریت و بررسی فعالیتها در یک چارچوب مشخص و کنترل شده این دو مفهوم کاملا متفاوت هستند

در هک شما درگیر ریسک و مشکلات امنیتی میشوید اما در نظارت شما به همان نتیجهای که میخواهید میرسید بدون خطر به همین دلیل بسیاری از نیازهایی که کاربران دارند در واقع با ابزارهای نظارتی حل میشود نه با هک

نقش ابزارهای نظارتی در حل این مشکل

ابزارهای نظارتی دقیقا برای همین نیاز طراحی شدهاند این ابزارها به کاربر اجازه میدهند بدون ورود به مسیرهای خطرناک اطلاعات مورد نیاز خود را دریافت کند در این روش بجای نفوذ مخفیانه یک دسترسی مشخص و مدیریت شده ایجاد

میشود

در اینجا مفاهیمی مثل لینک نصب وارد میشود که بعضی کاربران آن را با هک اشتباه میگیرند برای مثال عبارتی مثل هک گوشی فرزند با لینک در ذهن کاربر شکل میگیرد درحالیکه در واقع این لینک فقط برای نصب و فعالسازی ابزار نظارتی

استفاده میشود نه برای هک

معرفی S-Child بعنوان راهکار واقعی

در اینجا S-Child بعنوان یک راهکار نظارتی وارد میشود این سیستم بگونهای طراحی شده که والدین بتوانند بدون نیاز به روشهای پیچیده و پرریسک فعالیتهای گوشی را مدیریت کنند نکته مهم این است که این روش بر پایه دسترسی مشخص و کنترل شده عمل میکند نه نفوذ فرآیند کار به این شکل است :

- لینک اختصاصی برای نصب برنامه آماده میشود

- والدین آن را برای فرزند ارسال میکنند

- برنامه نصب و فعال میشود

- سپس اطلاعات بصورت گزارش در اختیار والد قرار میگیرد

این یعنی دقیقا همان چیزی که کاربر بدنبال آن است اما بدون ورود به مسیر هک

چرا این روش منطقیتر است

دلیل اصلی این که ابزارهای نظارتی گزینه بهتری هستند این است که :

- ریسک امنیتی ندارند

- باعث آلوده شدن گوشی نمیشوند

- اطلاعات کاربر به خطر نمیافتد

- نتیجه واقعی و قابل استفاده ارائه میدهند

درحالیکه در روشهای هک نه تنها نتیجه قطعی وجود ندارد بلکه خطرات زیادی هم وجود دارد

تغییر دیدگاه کاربر از هک به کنترل

در نهایت مهمترین نکته این است که کاربر باید دیدگاه خود را تغییر دهد بجای اینکه دنبال پاسخ سوال آیا میتوان گوشی کسی را هک کرد باشد باید به این فکر کند که چگونه میتواند به شکل امن و منطقی به هدف خود برسد این تغییر دیدگاه

باعث میشود هم در زمان صرفه جویی شود و هم از خطرات جلوگیری شود

در نهایت آیا میتوان گوشی کسی را هک کرد و بهترین تصمیم چیست

حالا که تمام زوایا را بررسی کردیم میتوانیم خیلی شفاف و بدون ابهام به سوال اصلی یعنی آیا میتوان گوشی کسی را هک کرد پاسخ بدهیم پاسخ کوتاه این است که بله در شرایط خاص امکانپذیر است اما نه به شکلی که در ذهن اکثر کاربران

وجود دارد هک واقعی وابسته به شرایط محدود دانش فنی بالا و سناریوهای خاص است و چیزی نیست که هر فردی بتواند در هر زمان و بدون پیش نیاز انجام دهد این یعنی آن چیزی که در اینترنت بعنوان هک سریع ساده و بدون دردسر معرفی

میشود در بیشتر مواقع با واقعیت فاصله دارد

چرا تمرکز روی هک انتخاب درستی نیست

یکی از مهمترین اشتباهاتی که کاربران انجام میدهند این است که تمام تمرکز خود را روی پیدا کردن یک روش هک میگذارند درحالیکه این مسیر نه تنها پیچیده و نامطمئن است بلکه میتواند باعث ایجاد مشکلات جدید شود کاربر در این مسیر زمان

زیادی صرف میکند روشهای مختلف را امتحان میکند و در نهایت یا به نتیجه نمیرسد یا با خطرات امنیتی مواجه میشود

چیزی که کاربر واقعا به آن نیاز دارد

اگر دقیق نگاه کنیم هدف اصلی کاربران هک نیست

آنها بدنبال :

- آگاهی از فعالیتهای گوشی

- کنترل استفاده از برنامهها

- مدیریت ارتباطات

- و نظارت کلی بر رفتار دیجیتال

هستند اما چون مسیر درست را نمیشناسند این نیاز را با هک اشتباه میگیرند

انتخاب مسیر درست بجای مسیر پرریسک

در اینجا مهمترین تصمیم این است که کاربر مسیر درست را انتخاب کند بجای دنبال کردن روشهایی که نتیجه مشخصی ندارند و ممکن است خطرناک باشند باید به سمت راهکارهایی رفت که هم امن هستند و هم نتیجه واقعی میدهند

این دقیقا جایی است که تفاوت بین هک و نظارت مشخص میشود

H3 S-Child دقیقا چه کمکی میکند

اگر بخواهیم خیلی واضح بگوییم S-Child همان چیزی است که کاربر در ذهنش از هک انتظار دارد اما بدون ریسک

یعنی:

- دیدن فعالیتها

- بررسی رفتارها

- مدیریت استفاده از گوشی

- دسترسی به اطلاعات مورد نیاز

اما به شکلی امن و کنترل شده

در این روش خبری از حدس و خطا نیست خبری از ابزارهای ناشناس نیست و خبری از خطرات رایج هک نیست

تصمیم نهایی کاربر باید چه باشد

در نهایت کاربر باید بین دو مسیر انتخاب کند

مسیر اول :

دنبال کردن روشهایی که در اینترنت گفته میشود بدون نتیجه مشخص و با ریسک بالا

مسیر دوم :

استفاده از یک راهکار واقعی امن و قابل اعتماد برای رسیدن به همان هدف واضح است که مسیر دوم منطقیتر سریعتر و مطمئنتر است

اگر هنوز این سوال در ذهنت هست که آیا میتوان گوشی کسی را هک کرد بهتر است سوال را اینطور تغییر بدهی 👇

👉 چطور میتوانم بدون دردسر و بدون ریسک به اطلاعات مورد نیازم دسترسی داشته باشم

پاسخ این سوال خیلی سادهتر از چیزی است که فکر میکنی

🔒 با S-Child میتوانی :

- بدون نیاز به هک فعالیتهای گوشی را ببینی

- بدون روشهای پیچیده کنترل کامل داشته باشی

- بدون خطر اطلاعات را مدیریت کنی

👇 شروع کردن هم ساده است :

- دریافت لینک اختصاصی

- ارسال برای گوشی هدف

- نصب و فعالسازی

- مشاهده گزارشها

👉 سریع

👉 امن

👉 واقعی

برای تهیه و دریافت برنامه نظارت گوشی S-Child اینجا کلیک کنید

دیدگاهتان را بنویسید