روش واقعی هک گوشی چیست بررسی کامل واقعیت و روشها

وقتی عبارت روش واقعی هک گوشی چیست جستجو میشود در واقع پشت این سوال یک تصور رایج وجود دارد و آن هم این است که هک گوشی یک فرآیند ساده سریع و قابل انجام برای همه است اما واقعیت کاملا متفاوت است و باید از پایه بررسی شود تا ذهن کاربر از اطلاعات اشتباه پاک شود

در دنیای امنیت سایبری هک به معنای دسترسی غیرمجاز به یک سیستم یا داده تعریف میشود اما این تعریف در عمل بسیار گستردهتر و پیچیدهتر است و شامل روشها و سناریوهای مختلفی میشود که هیچکدام به سادگی چیزی که در تبلیغات دیده میشود نیستند

آنچه در این مقاله خواهید خواند :

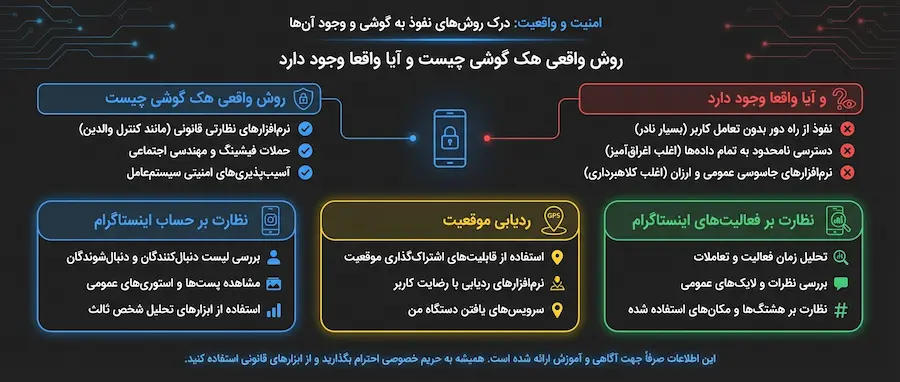

روش واقعی هک گوشی چیست و آیا واقعا وجود دارد

در گوشیهای هوشمند امروزی سیستم عاملها به گونهای طراحی شدهاند که چندین لایه امنیتی دارند این لایهها شامل کنترل دسترسی رمزنگاری دادهها محدودیت نصب برنامهها و سیستم تشخیص رفتار غیرعادی هستند که همگی باعث میشوند دسترسی غیرمجاز بسیار دشوار شود

تفاوت تصور عمومی با واقعیت

بسیاری از کاربران فکر میکنند هک گوشی یعنی وارد کردن یک شماره یا کلیک روی یک لینک و سپس دسترسی کامل اما این تصور کاملا اشتباه است زیرا هیچ سیستمی به این سادگی قابل نفوذ نیست

در واقع بیشتر روشهایی که در اینترنت به عنوان هک معرفی میشوند یا نیاز به تعامل مستقیم کاربر دارند یا اصلا دسترسی واقعی ایجاد نمیکنند و صرفا یک سناریوی نمایشی هستند

نقش سیستمهای امنیتی در محدود کردن هک

سیستم عاملهایی مثل اندروید و iOS بصورت مداوم بروزرسانی امنیتی دریافت میکنند این بروزرسانیها برای بستن راههای نفوذ احتمالی است و همین موضوع باعث میشود روشهای قدیمی تقریبا بیاثر شوند

علاوه بر این اپلیکیشنها نیز در یک محیط ایزوله اجرا میشوند یعنی هر برنامه فقط به بخش محدودی از اطلاعات دسترسی دارد و نمیتواند آزادانه به کل سیستم نفوذ کند

آیا روش واقعی هک گوشی وجود دارد

پاسخ این سوال بله است اما با یک شرط مهم اینکه این روشها بسیار پیچیده تخصصی و محدود هستند

در واقع هک واقعی معمولا در یکی از این حالتها رخ میدهد :

- دسترسی فیزیکی به دستگاه

- استفاده از آسیبپذیریهای امنیتی خاص

- یا فریب کاربر برای انجام یک اقدام مشخص

اما هیچکدام از این روشها به شکل عمومی و ساده برای همه قابل استفاده نیستند

چرا اینترنت تصویر اشتباه میدهد

بخش زیادی از محتواهایی که با عنوان روش هک منتشر میشوند برای جذب کاربر طراحی شدهاند در این محتواها معمولا از عبارات جذاب و ساده استفاده میشود تا کاربر تصور کند با یک روش سریع میتواند به هدف برسد

اما در واقعیت این محتواها یا ناقص هستند یا اصلا کاربرد عملی ندارند

روشهای واقعی هک گوشی چگونه انجام میشوند از دید فنی

برای درک دقیق روش واقعی هک گوشی چیست باید وارد بخش فنی ماجرا شویم چون بدون شناخت روشهای واقعی نمیتوان تفاوت بین واقعیت و تبلیغات را تشخیص داد، هک واقعی گوشی برخلاف تصور عمومی یک دکمه یا یک لینک ساده نیست بلکه مجموعهای از فرآیندهای پیچیده است که معمولا به شرایط خاص وابسته هستند

در دنیای امنیت سایبری چند مسیر اصلی برای دسترسی غیرمجاز به گوشیها وجود دارد اما نکته مهم این است که هیچکدام از این مسیرها عمومی ساده یا بدون محدودیت نیستند

دسترسی فیزیکی به دستگاه هدف

یکی از واقعی ترین و سادهترین سناریوهای هک زمانی اتفاق میافتد که فرد بصورت فیزیکی به گوشی دسترسی دارد

در این حالت امکان نصب نرمافزارهای خاص یا تغییر تنظیمات امنیتی وجود دارد اما حتی این روش هم محدودیتهای خودش را دارد

در سیستمهای جدید کاربر باید مجوزهای زیادی را تایید کند و بدون این تاییدها بسیاری از عملیات قابل اجرا نیست

همچنین بسیاری از گوشیها دارای قفلهای امنیتی مانند اثر انگشت تشخیص چهره یا رمزهای پیچیده هستند که فرآیند دسترسی را سختر میکند

مهندسی اجتماعی در هک گوشی

یکی از مهمترین روشهای واقعی در دنیای هک مهندسی اجتماعی است در این روش بجای نفوذ مستقیم به سیستم تلاش میشود کاربر هدف فریب داده شود تا خودش یک اقدام خاص انجام دهد این اقدام میتواند شامل کلیک روی لینک نصب یک برنامه یا وارد کردن اطلاعات باشد

در اینجا مفاهیمی مثل لینک یا پیام نقش مهمی دارند و بعضی کاربران تصور میکنند این همان هک گوشی فرزند با لینک استاما واقعیت این است که بدون تعامل کاربر هیچ دسترسی ای ایجاد نمیشود در این روش تمرکز اصلی روی رفتار انسان است نه روی ضعف سیستم

استفاده از آسیبپذیریهای نرمافزاری

یکی دیگر از روشهای واقعی هک استفاده از باگها یا ضعفهای امنیتی در سیستمعامل یا برنامهها استاین آسیب پذیریها معمولا بصورت موقت وجود دارند و شرکتهای بزرگ خیلی سریع آنها را با آپدیتهای امنیتی برطرف میکنند به همین دلیل این روشها بسیار نادر هستند و در دسترس عموم قرار ندارند

برای استفاده از این نوع روشها نیاز به دانش بسیار تخصصی در حوزه امنیت و برنامه نویسی وجود دارد همچنین این روشها معمولا در سطح حملات پیشرفته یا تستهای امنیتی استفاده میشوند نه استفاده عمومی

ابزارهای تخصصی هک

در برخی موارد ابزارهای خاصی برای تست نفوذ یا تحلیل امنیتی استفاده میشوند این ابزارها معمولا پیچیده هستند و نیاز به دانش فنی بالا دارند برخلاف تصور عمومی این ابزارها با چند کلیک ساده کار نمیکنند و استفاده از آنها نیازمند تنظیمات دقیق و شناخت کامل سیستم است همچنین بسیاری از این ابزارها فقط در محیطهای آزمایشگاهی یا امنیتی استفاده میشوند و کاربرد عمومی ندارند

تفاوت روشهای واقعی با تصور کاربران

بخش زیادی از کاربران تصور میکنند روش واقعی هک گوشی باید ساده سریع و بدون دردسر باشد اما در واقع هرچه یک روش سادهتر به نظر برسد احتمال غیرواقعی بودن آن بیشتر است روشهای واقعی همیشه محدود پیچیده و وابسته به شرایط هستند

به همین دلیل عباراتی مثل هک واتساپ فرزند بدون دسترسی یا هک اینستاگرام فرزند بدون رمز در بیشتر موارد در دنیای واقعی قابل اجرا نیستند مگر با شرایط خاص

چرا بیشتر روشهای هک گوشی در اینترنت واقعی نیستند

برای اینکه بهتر بفهمیم روش واقعی هک گوشی چیست باید یک واقعیت مهم را بررسی کنیم و آن هم این است که بخش بزرگی از محتوایی که در اینترنت با عنوان هک منتشر میشود در عمل واقعی نیست یا حداقل به آن شکلی که توضیح داده میشود قابل اجرا نیست

دلیل اصلی این موضوع این است که بین « مفهوم فنی هک » و « چیزی که کاربران در اینترنت میبینند » فاصله زیادی وجود دارد و همین فاصله باعث سو تفاهم گسترده شده است

نقش تبلیغات در ایجاد تصور اشتباه

یکی از مهمترین دلایل غیرواقعی بودن روشهای هک تبلیغات اغراقآمیز است ،بسیاری از سایتها و محتواها برای جذب کاربر از عنوانهایی استفاده میکنند که بسیار ساده و سریع به نظر میرسند برای مثال عباراتی مانند هک گوشی در چند دقیقه یا دسترسی بدون هیچ برنامهای معمولا فقط برای جلب توجه طراحی شدهاند در واقع هدف اصلی این محتواها بیشتر جذب کلیک است تا آموزش واقعی

روشهای بدون تعامل کاربر

یکی از نشانههای واضح غیرواقعی بودن یک روش این است که بدون هیچ تعامل از سمت کاربر هدف کار کند در دنیای واقعی تقریبا هیچ سیستمی وجود ندارد که بدون هیچ دسترسی یا تایید بتواند به اطلاعات کامل یک گوشی دست پیدا کند

به همین دلیل روشهایی که ادعا میکنند فقط با یک شماره یا یک لینک ساده میتوانند گوشی را کنترل کنند در اغلب موارد واقعی نیستند

در اینجا حتی عباراتی مثل هک گوشی فرزند با لینک یا هک گوشی فرزند با شماره هم در ذهن کاربران شکل میگیرد اما در عمل بدون تعامل کاربر هیچ اتفاقی رخ نمیدهد

نمایشهای جعلی به جای هک واقعی

بخش زیادی از محتواهایی که در فضای مجازی منتشر میشود در واقع نمایش یا شبیه سازی است در این حالت ممکن است کاربر تصور کند یک عملیات هک در حال انجام است اما در واقع هیچ دسترسی واقعی به سیستم هدف ایجاد نمیشود

این نوع نمایشها بیشتر برای آموزش یا جذب مخاطب استفاده میشوند اما به اشتباه بعنوان روش واقعی معرفی میشوند

عدم وجود استاندارد واحد برای هک ساده

یکی دیگر از دلایل غیرواقعی بودن روشهای ساده این است که هیچ استاندارد واحدی برای هک وجود ندارد هر سیستم عامل هر اپلیکیشن و هر دستگاه ساختار امنیتی خاص خود را دارد به همین دلیل نمیتوان یک روش واحد را برای همه دستگاهها ارائه داد

برای مثال روشهایی که برای یک نسخه قدیمی سیستمعامل مطرح میشوند ممکن است در نسخههای جدید کاملا بیاثر باشند

نقش کاربران در باورپذیری روشهای اشتباه

جالب است بدانیم که بخشی از گسترش روشهای غیرواقعی به دلیل نیاز کاربران به یک راه سریع است بسیاری از افراد بدنبال راهی ساده برای دسترسی یا کنترل هستند و همین موضوع باعث میشود راحتر به روشهای غیرواقعی اعتماد کنند

در این شرایط حتی عباراتی مانند هک واتساپ فرزند بدون دسترسی یا هک اینستاگرام فرزند بدون رمز نیز جذاب به نظر میرسند درحالیکه در واقعیت با محدودیتهای جدی مواجه هستند

خطرات استفاده از روشهای غیرواقعی هک گوشی چیست

وقتی درباره روش واقعی هک گوشی چیست صحبت میکنیم فقط نباید به خود مفهوم هک توجه کنیم بلکه باید خطرات مسیرهای اشتباه و غیرواقعی را هم بررسی کنیم زیرا بخش بزرگی از آسیبهایی که کاربران تجربه میکنند دقیقا از همین روشهای غیرواقعی شروع میشود

بسیاری از افراد وقتی بدنبال هک گوشی هستند وارد سایتها یا ابزارهایی میشوند که وعدههای جذاب و سریع میدهند اما در واقع پشت این وعدهها خطرات جدی پنهان شده است

بدافزارها و نرمافزارهای آلوده

یکی از رایجترین خطرات استفاده از ابزارهای غیرواقعی وجود بدافزارها استاین بدافزارها ممکن است در قالب یک برنامه یا فایل دانلودی پنهان شده باشند و پس از نصب شروع به جمع آوری اطلاعات کنند اطلاعاتی مانند پیامها تصاویر رمزها و حتی اطلاعات بانکی میتواند هدف این نوع بدافزارها باشد در بسیاری از موارد کاربر اصلا متوجه نمیشود که گوشی او آلوده شده است

سرقت اطلاعات شخصی

یکی دیگر از خطرات مهم زمانی است که کاربر وارد سایتهای مشکوک میشود و اطلاعات خود را وارد میکند در این حالت ممکن است اطلاعاتی مثل شماره تلفن ایمیل یا حتی رمز عبور ذخیره شود و مورد سو استفاده قرار گیرد در اینجا حتی روشهایی که با عنوان هک گوشی فرزند با لینک معرفی میشوند اگر از منابع نامعتبر باشند میتوانند به راحتی باعث سرقت اطلاعات شوند

کلاهبرداریهای اینترنتی

بخش زیادی از سرویسهایی که با عنوان هک ارائه میشوند در واقع کلاهبرداری هستند این سرویسها معمولا از کاربر هزینه دریافت میکنند اما هیچ خدمات واقعی ارائه نمیدهند کاربر بعد از پرداخت متوجه میشود که یا سرویس کار نمیکند یا اصلا وجود خارجی ندارد

از دست رفتن کنترل حسابها

در برخی موارد کاربران برای تست روشهای مختلف اطلاعات حسابهای خود را در اختیار سایتهای ناشناس قرار میدهند این موضوع میتواند باعث شود دسترسی به حسابهای شخصی از بین برود یا حتی حسابها توسط افراد دیگر کنترل شود

این مشکل مخصوصا در پیامرسانها بسیار خطرناک است

برای مثال کاربرانی که به دنبال هک واتساپ فرزند بدون دسترسی یا هک اینستاگرام فرزند بدون رمز هستند ممکن است در دام این نوع سایتها بیفتند

افزایش ریسک با استفاده همزمان از چند روش

یکی از اشتباهات رایج این است که کاربر چند روش مختلف را همزمان امتحان میکند

برای مثال هم روی لینکها کلیک میکند هم برنامه نصب میکند هم اطلاعات وارد میکند

این کار نه تنها نتیجهای ندارد بلکه احتمال آسیب را چند برابر میکند

در این شرایط حتی ابزارهایی که بعنوان بهترین برنامه هک گوشی معرفی میشوند نیز میتوانند خطرناک باشند اگر منبع آنها معتبر نباشد

نقش لینکهای مخرب در ایجاد آسیب

لینکها یکی از ابزارهای اصلی در حملات غیرواقعی هستند

برخی از این لینکها به ظاهر ساده هستند اما در واقع میتوانند باعث نصب خودکار برنامههای مخرب یا انتقال کاربر به صفحات جعلی شوند

به همین دلیل حتی عباراتی مثل هک گوشی فرزند با شماره یا روشهای مشابه اگر به سایتهای نامعتبر وصل شوند میتوانند خطرناک باشند

جایگزین واقعی و امن بجای هک گوشی چیست

بعد از بررسی کامل اینکه روش واقعی هک گوشی چیست و چرا بسیاری از روشهای موجود در اینترنت واقعی نیستند حالا باید به یک سوال مهمتر برسیم

اگر هک راه درست و امنی نیست پس کاربران دقیقا باید چه کاری انجام دهند وقتی هدفشان دسترسی یا مدیریت فعالیتهای یک گوشی است

در واقع بیشتر کاربران وقتی بدنبال هک هستند هدف اصلیشان نفوذ نیست بلکه آگاهی کنترل و مدیریت است یعنی میخواهند بدانند در گوشی چه میگذرد بدون اینکه وارد مسیرهای خطرناک شوند

تفاوت واقعی هک و نظارت

هک یعنی ورود غیرمجاز به یک سیستم اما نظارت یعنی مدیریت و مشاهده فعالیتها در یک چارچوب امن ، این دو مفهوم کاملا متفاوت هستند در هک هدف شکستن امنیت است اما در نظارت هدف ایجاد کنترل و آگاهی است بدون اینکه آسیبی به سیستم وارد شود

به همین دلیل بسیاری از نیازهایی که کاربران تصور میکنند فقط با هک قابل حل است در واقع با ابزارهای نظارتی قابل حل است

چرا کاربران به سمت هک میروند

یکی از دلایل اصلی جستجوی عباراتی مثل روش واقعی هک گوشی چیست این است که کاربران تصور میکنند هیچ راه ساده تری وجود ندارد اما در واقع دلیل اصلی این تصور نبود آگاهی کافی از ابزارهای جایگزین است بسیاری از افراد فکر میکنند تنها راه دیدن فعالیتهای یک گوشی نفوذ مستقیم است درحالیکه ابزارهای مدرن دقیقا برای همین نیاز طراحی شدهاند

ابزارهای نظارتی چگونه کار میکنند

ابزارهای نظارتی بجای نفوذ غیرمجاز از یک ساختار مجاز و کنترل شده استفاده میکنند این ابزارها معمولا از طریق نصب اولیه و دریافت دسترسیهای مشخص شروع به کار میکنند پس از آن اطلاعات مورد نیاز مانند فعالیت برنامهها یا زمان استفاده بصورت گزارش در اختیار کاربر قرار میگیرد

در اینجا عباراتی مثل هک گوشی فرزند با لینک در ذهن کاربران شکل میگیرد اما تفاوت اصلی این است که در روشهای نظارتی لینک صرفا ابزار نصب است نه ابزار نفوذ

معرفی S-Child بعنوان جایگزین

در میان ابزارهای موجود S-Child بعنوان یک راهکار نظارتی طراحی شده است که هدف آن ایجاد دسترسی امن و کنترل شده برای والدین استاین سیستم بجای تمرکز روی هک روی مدیریت و آگاهی تمرکز دارد کاربر میتواند از طریق لینک اختصاصی برنامه را تنظیم و فعال کند و سپس گزارشهای مربوط به فعالیت گوشی را دریافت کند این روش برخلاف هک هیچ نیازی به روشهای پیچیده یا غیرقانونی ندارد و بر پایه دسترسی مجاز طراحی شده است

چرا این روش امنتر است

دلیل اصلی امن بودن ابزارهای نظارتی این است که بر پایه رضایت و دسترسی مشخص کار میکنند این یعنی هیچ شکستن امنیتی در کار نیست و تمام داده ها در چارچوب مشخص جمع آوری میشوند در نتیجه ریسکهایی مثل بدافزار یا سرقت اطلاعات که در روشهای غیرواقعی وجود دارد در اینجا وجود ندارد

جمعبندی نهایی روش واقعی هک گوشی چیست و چه نتیجهای باید گرفت

بعد از بررسی تمام بخشهای قبلی حالا میتوان یک تصویر کامل و واقعی از موضوع روش واقعی هک گوشی چیست داشت و بهتر فهمید که این مفهوم در عمل چگونه با تصور عمومی تفاوت دارد

در دنیای واقعی هک گوشی یک مفهوم کاملا فنی و پیچیده است که به هیچ عنوان شبیه چیزی که در بسیاری از سایتها یا ویدیوها نمایش داده میشود نیست

بسیاری از روشهایی که بعنوان هک ساده معرفی میشوند در واقع یا ناقص هستند یا فقط برای جذب کاربر طراحی شدهاند و در عمل قابلیت اجرایی واقعی ندارند

تفاوت واقعیت با تصور عمومی درباره هک گوشی

بزرگترین اشتباه کاربران این است که فکر میکنند هک گوشی یک فرآیند ساده و سریع است درحالیکه در واقعیت این فرآیند بسیار محدود تخصصی و وابسته به شرایط خاص است

سیستمهای امروزی بگونهای طراحی شدهاند که دسترسی غیرمجاز را تا حد زیادی محدود کنند و همین موضوع باعث شده روشهای ساده عملا بیاثر باشند

چرا جستجوی روش واقعی هک گوشی چیست به نتیجه ساده نمیرسد

کاربرانی که این عبارت را جستجو میکنند معمولا بدنبال یک راه سریع برای دسترسی یا کنترل هستند اما با حجم زیادی از اطلاعات متفاوت و گاهی متناقض مواجه میشوند دلیل این موضوع این است که بخش زیادی از محتواهای موجود بر اساس تبلیغات یا برداشت اشتباه تولید شدهاند و نه بر اساس واقعیت فنی

خطر ادامه مسیرهای اشتباه

ادامه دادن مسیرهایی که بعنوان هک ساده معرفی میشوند میتواند کاربران را در معرض خطراتی مثل بدافزارها سرقت اطلاعات یا کلاهبرداری قرار دهد این خطرات معمولا زمانی اتفاق میافتند که کاربر به ابزارها یا لینکهای ناشناس اعتماد میکند و اطلاعات یا دسترسیهای خود را در اختیار آنها قرار میدهد

مسیر منطقی و قابل اعتماد

در نهایت اگر هدف کاربر فقط آگاهی و مدیریت است نه نفوذ یا هک مسیر منطقی استفاده از ابزارهای نظارتی است

ابزارهایی که بر پایه دسترسی مجاز طراحی شدهاند و بدون نیاز به روشهای پرریسک امکان مشاهده و مدیریت فعالیتها را فراهم میکنند

در این میان S-Child بعنوان یک راهکار نظارتی طراحی شده که بجای تمرکز روی هک روی کنترل و مدیریت امن تمرکز دارد

این رویکرد باعث میشود کاربر بدون ورود به مسیرهای خطرناک به هدف واقعی خود یعنی آگاهی و کنترل دست پیدا کند

اگر بدنبال این هستید که روش واقعی هک گوشی چیست باید بدانید مسیر هک در اکثر مواقع یا پیچیده است یا خطرناک یا اصلا نتیجه نمیدهد

اما اگر هدف شما این است که بدانید داخل گوشی چه میگذرد پیامها و ارتباطات را بررسی کنید و کنترل کامل داشته باشید

یک راه امن و واقعی وجود دارد

👉 با S-Child شما میتوانید :

- مشاهده کامل فعالیتهای گوشی

- بررسی پیامها و شبکههای اجتماعی

- مدیریت زمان استفاده از گوشی

- محدودسازی دسترسیها

- دریافت گزارش دقیق از تمام فعالیتها

همه این امکانات بدون نیاز به هک

بدون ریسک

و کاملا امن

🔒 همین حالا شروع کنید و کنترل واقعی را در اختیار بگیرید برای توضیحات بیشتر کلیک کنید

برای تهیه و دریافت برنامه هم اینجا کلیک کنید

دیدگاهتان را بنویسید