حمله DDoS چیست؟ + تعریف ها ، ابزار های انجام این حمله+ روش های پیشگیری🟢

حمله DDoS یکی از انواع حملات سایبری است. به همین دلیل هم افرادی که با فضای مجازی در ارتباط هستند بهتر است که با این نوع حمله آشنایی داشته باشند. شما قطعا اطلاعات بسیار زیادی دارید که نمی خواهید آن را با دیگران به اشتراک بگذارید. در صورتی که هکر بخواهد با این حمله شما را هدف قرار دهد و هک گوشی شما را انجام دهد ، قطعا آسیب پذیر خواهید بود. پس در این مقاله علاوه بر معرفی ، روش های جلوگیری از این حمله را به شما خواهیم گفت.

آنچه در این مقاله خواهید خواند :

معنی حمله DDoS

حمله DDoS به معنای «حمله انکار سرویس توزیع شده (DDoS)» است و این یک جرم سایبری است که در آن مهاجم یک سرور را با ترافیک اینترنتی پر می کند تا از دسترسی کاربران به خدمات و سایت های آنلاین متصل جلوگیری کند.

انگیزههای انجام یک DDoS بسیار متفاوت است، مانند انواع افراد و سازمانهایی که مشتاق انجام این نوع حمله سایبری هستند. برخی از حملات توسط افراد ناراضی و هکریست هایی انجام می شود که می خواهند سرورهای یک شرکت را صرفاً برای بیان یک بیانیه از بین ببرند، با سوء استفاده از ضعف سایبری سرگرم شوند یا ابراز مخالفت کنند. به طور مثال می خواهند با این کار هک تلگرام یا هک اینستاگرام و یا دیگر پیام رسان ها را انجام دهند . تا ثابت کنند استفاده از این پلتفرم ها امن نیست .

سایر حملات انکار سرویس توزیعشده انگیزههای مالی دارند، مانند اینکه رقیب عملیات آنلاین کسبوکار دیگری را مختل یا تعطیل میکند تا در این مدت کسبوکار را بدزدد. برخی دیگر شامل اخاذی میشوند که در آن عاملان به یک شرکت حمله میکنند و گروگانافزار یا باجافزار را روی سرورهای آنها نصب میکنند، سپس آنها را مجبور میکنند تا مبلغ زیادی را برای جبران خسارت پرداخت کنند.

حملات DDoS در حال افزایش است و حتی برخی از بزرگترین شرکت های جهانی نیز از “DDoS’ed” مصون نیستند. بزرگترین حمله تاریخ در فوریه 2020 به کسی جز خدمات وب آمازون (AWS) رخ داد، که دو سال قبل از حمله قبلی به GitHub پیشی گرفت. پیامدهای DDoS شامل کاهش ترافیک قانونی، از دست دادن کسب و کار و آسیب به شهرت است.

نکته

همانطور که اینترنت اشیا (IoT) همچنان در حال گسترش است، تعداد کارمندان از راه دور که از خانه کار می کنند و تعداد دستگاه های متصل به یک شبکه نیز افزایش می یابد. امنیت هر دستگاه اینترنت اشیا ممکن است لزوماً حفظ نشود و شبکه ای که به آن متصل است در برابر حمله آسیب پذیر باشد. به این ترتیب، اهمیت حفاظت و کاهش DDoS بسیار مهم است.

📚📚📚 بیشتر بخوانید : از بین بردن هک گوشی با کد لغو هک چگونه انجام می شود ؟

حملات DDoS چگونه کار می کنند؟

هدف حمله DDoS این است که دستگاهها، سرویسها و شبکه هدف مورد نظر خود را با ترافیک اینترنتی جعلی تحت الشعاع قرار دهد و آنها را برای کاربران قانونی غیرقابل دسترس یا بیفایده کند.

DoS در مقابل DDoS

حمله انکار سرویس توزیع شده زیرمجموعه ای از حملات انکار سرویس عمومی تر (DoS) است. در یک حمله DoS، مهاجم از یک اتصال اینترنتی استفاده میکند تا هدف را با درخواستهای جعلی به رگبار ببندد یا سعی کند از یک آسیبپذیری امنیت سایبری سوء استفاده کند. DDoS در مقیاس بزرگتر است. از هزاران (حتی میلیون ها) دستگاه متصل برای تحقق هدف خود استفاده می کند. حجم زیاد دستگاه های مورد استفاده، مبارزه با DDoS را بسیار سخت تر می کند.

بات نت ها

باتنتها راه اصلی انجام حملات انکار سرویس توزیعشده هستند. مهاجم رایانه ها یا دستگاه های دیگر را هک می کند و یک کد مخرب یا بدافزاری به نام ربات نصب می کند. کامپیوترهای آلوده با هم شبکه ای به نام بات نت را تشکیل می دهند. سپس مهاجم به باتنت دستور میدهد تا سرورها و دستگاههای قربانی را با درخواستهای اتصال بیشتر از توان آنها تحت کنترل درآورد.

حمله DDOS چیست: علائم حمله و نحوه شناسایی

یکی از بزرگترین مشکلات شناسایی یک حمله DDoS این است که علائم غیرعادی نیستند. بسیاری از علائم مشابه چیزی است که کاربران فناوری هر روز با آن مواجه میشوند، از جمله سرعت پایین آپلود یا دانلود، در دسترس نبودن وبسایت برای مشاهده، قطع شدن اتصال به اینترنت، رسانه و محتوای غیرمعمول یا مقدار بیش از حد هرزنامه.

علاوه بر این، یک حمله DDoS ممکن است از چند ساعت تا چند ماه طول بکشد و درجه حمله میتواند متفاوت باشد.

چرا حملات DDoS اتفاق می افتد؟

برخی از دلایل اصلی حملات DDoS عبارتند از:

باج: مهاجمان معمولاً پس از انجام حملات DDoS تقاضای باج می کنند. با این حال، گاهی اوقات، یک یادداشت باج که تهدید به حمله است نیز می تواند از قبل ارسال شود.

Hacktivism: حملات DDoS همچنین برای ابراز نظر استفاده می شود. Hacktivists می توانند برای نشان دادن حمایت یا مخالفت خود با مقررات، شخص یا شرکت، یک حمله DDoS انجام دهند.

رقابت: یک نظرسنجی در سال 2017 نشان داد که بیش از 40 درصد از شرکت هایی که مورد حمله DDoS قرار گرفته اند، رقابت خود را مقصر آن می دانند. با توجه به اینکه اکنون می توانید یک حمله DDoS یک هفته ای را فقط با قیمت 150 دلار خریداری کنید، این امر محتمل تر به نظر می رسد.

انواع حملات DDoS

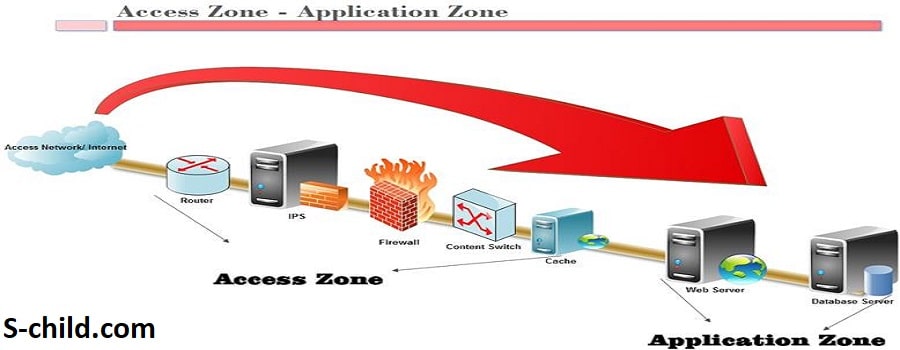

حملات مختلف بخش های مختلف یک شبکه را هدف قرار می دهند و بر اساس لایه های اتصال شبکه ای که هدف قرار می دهند طبقه بندی می شوند. یک اتصال در اینترنت از هفت “لایه” مختلف تشکیل شده است، همانطور که توسط مدل Open Systems Interconnection (OSI) ایجاد شده توسط سازمان بین المللی استانداردسازی تعریف شده است. این مدل به سیستم های مختلف کامپیوتری اجازه می دهد تا بتوانند با یکدیگر “گفتگو” کنند.

حملات حجمی

هدف این نوع حمله کنترل تمام پهنای باند موجود بین قربانی و اینترنت بزرگتر است. تقویت سیستم نام دامنه (DNS) نمونه ای از حملات مبتنی بر حجم است. در این سناریو، مهاجم آدرس هدف را جعل میکند، سپس یک درخواست جستجوی نام DNS به سرور DNS باز با آدرس جعلی ارسال میکند.

هنگامی که سرور DNS پاسخ رکورد DNS را ارسال میکند، به جای آن به هدف ارسال میشود و در نتیجه هدف تقویتکننده درخواست اولیه مهاجم را دریافت میکند.

حملات پروتکلی

حملات پروتکلی تمام ظرفیت موجود سرورهای وب یا منابع دیگر مانند فایروال ها را مصرف می کند. آنها نقاط ضعف لایه های 3 و 4 پشته پروتکل OSI را آشکار می کنند تا هدف را غیرقابل دسترسی نشان دهند.

سیل SYN نمونه ای از حمله پروتکلی است که در آن مهاجم تعداد زیادی درخواست دست دادن پروتکل کنترل انتقال (TCP) را با آدرس های پروتکل اینترنت منبع جعلی (IP) به هدف ارسال می کند. سرورهای هدف تلاش میکنند به هر درخواست اتصال پاسخ دهند، اما دست دادن نهایی هرگز اتفاق نمیافتد و هدف را در این فرآیند تحت تأثیر قرار میدهد.

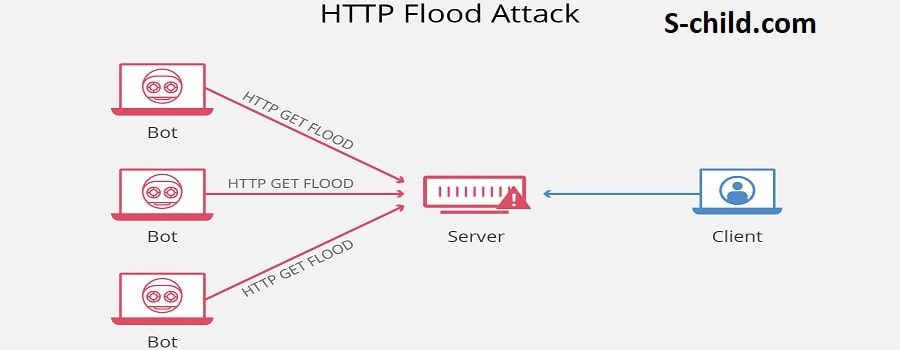

حملات لایه کاتیونی

این حملات همچنین با هدف از بین بردن یا از بین بردن منابع هدف انجام می شود، اما به سختی می توان آنها را به عنوان مخرب معرفی کرد. اغلب به عنوان یک حمله DDoS لایه 7 نامیده می شود – با اشاره به لایه 7 مدل OSI – یک حمله لایه برنامه لایه ای را هدف قرار می دهد که در آن صفحات وب در پاسخ به درخواست های پروتکل انتقال ابرمتن (HTTP) تولید می شوند.

یک سرور پرس و جوهای پایگاه داده را برای ایجاد یک صفحه وب اجرا می کند. در این شکل از حمله، مهاجم سرور قربانی را مجبور میکند تا بیش از حد معمول مدیریت کند. سیل HTTP نوعی حمله لایه برنامه است و شبیه به روز کردن مداوم یک مرورگر وب در رایانه های مختلف به طور همزمان است. به این ترتیب، تعداد بیش از حد درخواست های HTTP سرور را تحت الشعاع قرار می دهد و منجر به DDoS می شود.

پیشگیری از حمله DDoS

حتی اگر می دانید حمله DDoS چیست، اجتناب از حملات بسیار دشوار است زیرا شناسایی یک چالش است. این به این دلیل است که علائم حمله ممکن است با مشکلات سرویس معمولی مانند صفحات وب با بارگذاری آهسته تفاوت چندانی نداشته باشد و سطح پیچیدگی و پیچیدگی تکنیک های DDoS همچنان در حال رشد است.

علاوه بر این، بسیاری از شرکتها از افزایش ترافیک اینترنتی استقبال میکنند، بهویژه اگر این شرکت اخیراً محصولات یا خدمات جدیدی را راهاندازی کرده یا اخبار مربوط به بازار را اعلام کرده باشد. به این ترتیب، پیشگیری همیشه ممکن نیست، بنابراین بهتر است یک سازمان برای زمانی که این حملات رخ می دهد، واکنشی را برنامه ریزی کند.

ارزیابی ریسک

سازمان ها باید به طور مرتب ارزیابی و ممیزی ریسک را روی دستگاه ها، سرورها و شبکه خود انجام دهند. در حالی که اجتناب کامل از DDoS غیرممکن است، آگاهی کامل از نقاط قوت و آسیبپذیری داراییهای سختافزاری و نرمافزاری سازمان بسیار کمک میکند. شناخت آسیبپذیرترین بخشهای شبکه یک سازمان برای درک اینکه کدام استراتژی باید برای کاهش آسیب و اختلالی که یک حمله DDoS میتواند ایجاد کند، اجرا شود، کلیدی است.

تمایز ترافیک

اگر سازمانی معتقد است که به تازگی توسط یک DDoS قربانی شده است، یکی از اولین کارهایی که باید انجام شود تعیین کیفیت یا منبع ترافیک غیرعادی است. البته، یک سازمان نمی تواند ترافیک را به طور کلی قطع کند، زیرا این امر باعث می شود که خوبی ها با بدی ها کنار گذاشته شوند.

به عنوان یک استراتژی کاهش، از یک شبکه Anycast برای پراکندگی ترافیک حمله در یک شبکه از سرورهای توزیع شده استفاده کنید. این کار به گونه ای انجام می شود که ترافیک جذب شبکه شده و قابل مدیریت تر شود.

مسیریابی سیاهچاله!

شکل دیگری از دفاع، مسیریابی سیاه چاله است،. که در آن یک مدیر شبکه – یا ارائه دهنده خدمات اینترنتی یک سازمان – یک مسیر سیاه چاله ایجاد می کند و ترافیک را به داخل آن سیاه چاله سوق می دهد. با این استراتژی، تمام ترافیک، چه خوب و چه بد، به یک مسیر پوچ هدایت میشوند و اساساً از شبکه حذف میشوند. این می تواند بسیار شدید باشد، زیرا ترافیک قانونی نیز متوقف می شود و می تواند منجر به از دست دادن کسب و کار شود.

محدود کردن Rate

راه دیگر برای کاهش حملات DDoS محدود کردن تعداد درخواستهایی است که سرور میتواند در یک بازه زمانی خاص بپذیرد. این به تنهایی به طور کلی برای مبارزه با یک حمله پیچیده تر کافی نیست، اما ممکن است به عنوان بخشی از یک رویکرد چند جانبه عمل کند.

فایروال ها

برای کاهش تأثیر یک حمله لایه برنامه یا لایه 7، برخی از سازمان ها فایروال برنامه وب (WAF) را انتخاب می کنند. WAF وسیله ای است که بین اینترنت و سرورهای یک شرکت قرار می گیرد و به عنوان یک پروکسی معکوس عمل می کند. مانند تمام فایروال ها، یک سازمان می تواند مجموعه ای از قوانین را ایجاد کند که درخواست ها را فیلتر کند. آنها می توانند با یک مجموعه از قوانین شروع کنند و سپس آنها را بر اساس آنچه که به عنوان الگوهای فعالیت مشکوک انجام شده توسط DDoS مشاهده می کنند، اصلاح کنند.

اگر سازمانی معتقد است که به تازگی توسط یک DDoS قربانی شده است، یکی از اولین کارهایی که باید انجام شود تعیین کیفیت یا منبع ترافیک غیرعادی است. البته، یک سازمان نمی تواند ترافیک را به طور کلی قطع کند، زیرا این امر باعث می شود که خوبی ها با بدی ها کنار گذاشته شوند.

به عنوان یک استراتژی کاهش، از یک شبکه Anycast برای پراکندگی ترافیک مخرب در شبکه ای از سرورهای توزیع شده استفاده کنید. این کار به گونه ای انجام می شود که ترافیک جذب شبکه شده و قابل مدیریت تر شود.

راه حل حفاظت از DDoS

یک راه حل حفاظتی کاملاً قوی DDoS شامل عناصری است که به سازمان هم در دفاع و هم در نظارت کمک می کند. همانطور که پیچیدگی و پیچیدگی حملات همچنان در حال تکامل است، شرکت ها به راه حلی نیاز دارند که بتواند در حملات شناخته شده و حملات روز صفر به آنها کمک کند. یک راه حل حفاظتی DDoS باید از طیف وسیعی از ابزارها استفاده کند که بتواند در برابر هر نوع حمله DDoS دفاع کند و صدها هزار پارامتر را به طور همزمان نظارت کند.

سوالات متداول

حمله DDoS چیست؟

حمله DDoS به معنای «حمله انکار سرویس توزیع شده (DDoS)» است و یک جنایت سایبری است که در آن مهاجم یک سرور را با ترافیک اینترنت پر می کند تا از دسترسی کاربران به خدمات و سایت های آنلاین متصل جلوگیری کند.

حمله DDoS چه زمانی کار می کند؟

هدف حمله DDoS این است که دستگاهها، سرویسها و شبکه هدف مورد نظر خود را با ترافیک اینترنتی جعلی تحت الشعاع قرار دهد و آنها را برای کاربران قانونی غیرقابل دسترس یا بیفایده کند.

نمونه حمله DDoS چیست؟

حملات مختلف بخش های مختلف یک شبکه را هدف قرار می دهند و بر اساس لایه های اتصال شبکه ای که هدف قرار می دهند طبقه بندی می شوند. این سه نوع عبارتند از:

حملات حجمی یا حجمی

حملات پروتکلی

حملات لایه های کاربردی

ابزار های حمله DDoS برای همه!

شماره 1) SolarWinds Security Event Manager (SEM)

SolarWinds یک مدیریت رویداد امنیتی ارائه می دهد که نرم افزار کاهش و پیشگیری موثر برای متوقف کردن حمله DDoS است. گزارشهای رویداد را از طیف گستردهای از منابع برای شناسایی و جلوگیری از فعالیتهای DDoS نظارت میکند. SEM تعاملات با سرورهای فرمان و کنترل بالقوه را با استفاده از فهرستهای موجود در جامعه از بازیگران بد شناخته شده شناسایی میکند. برای این کار، گزارشها را از منابع مختلف مانند IDS/IP، فایروالها، سرورها و غیره یکپارچهسازی، عادیسازی و بررسی میکند.

امکانات:

SEM دارای ویژگیهای پاسخهای خودکار برای ارسال هشدار، مسدود کردن IP یا بستن حساب است.

این ابزار به شما این امکان را می دهد که با استفاده از چک باکس ها گزینه ها را پیکربندی کنید.

گزارشها و رویدادها را در قالبی رمزگذاریشده و فشرده نگهداری میکند . آنها را در قالبی غیرقابل تغییر فقط خواندنی ثبت میکند.

این روش نگهداری گزارشها و رویدادها، SEM را به منبعی از حقیقت برای تحقیقات پس از نقض و کاهش DDoS تبدیل میکند.

SEM به شما این امکان را می دهد که فیلترها را بر اساس بازه های زمانی خاص، حساب ها/IP یا ترکیبی از پارامترها سفارشی کنید.

#2) ManageEngine Log360

ManageEngine Log360 یک راه حل جامع SIEM است که به شما امکان می دهد یک قدم جلوتر از تهدیداتی مانند حملات DDoS باشید. این پلتفرم میتواند به شناسایی اپلیکیشنهای سایه در شبکه شما و کنترل دادههای حساس کمک کند. این پلتفرم همچنین به شما دید کاملی در شبکه شما می دهد.

به لطف موتور قدرتمند همبستگی Log360، شما در زمان واقعی از وجود یک تهدید آگاه می شوید. به این ترتیب، این پلت فرم برای تسهیل فرآیند واکنش موثر حادثه ایده آل است. این می تواند به سرعت تهدیدهای خارجی را با استفاده از یک پایگاه داده جهانی تهدیدات هوشمند شناسایی کند.

امکانات:

DLP و CASB یکپارچه

تجسم داده ها

نظارت در زمان واقعی

نظارت بر یکپارچگی فایل

گزارش انطباق

شماره 3) هالک

HULK مخفف HTTP Unbearable Load King است. این یک ابزار حمله DoS برای وب سرور است. برای اهداف تحقیقاتی ایجاد شده است.

امکانات:

می تواند موتور کش را دور بزند.

می تواند ترافیک منحصر به فرد و مبهم ایجاد کند.

حجم زیادی از ترافیک را در سرور وب ایجاد می کند.

شماره 4) Raksmart

کاربران Raksmart از داشتن مراکز داده در سراسر جهان سود می برند. این اساساً به معنای افزونگی جغرافیایی کم، بهینهسازی تأخیر کامل و حفاظت ایدهآل DDoS است. مراکز DDoS آن به صورت استراتژیک در سراسر جهان واقع شده اند . دارای ظرفیت 1 ترابایت بر ثانیه + ستون فقرات IP هستند.

این ابزار میتواند انواع حملات از لایه 3 تا لایه 7 را شناسایی و پاکسازی کند. این ابزار توسط یک الگوریتم مهاجرت هوشمند DDoS به قابلیتهای خود کمک میکند. که تضمین میکند همه برنامههای شما در برابر انواع حملات DDoS به صورت 24/7 محافظت میشوند.

امکانات:

عملیات NoC/SoC 24/7

ظرفیت ستون فقرات IP + 1TBps

کاهش DDoS از راه دور

شماره 5)Tor’s Hammer

این ابزار برای اهداف آزمایشی ایجاد شده است. برای حمله پست آهسته است.

امکانات:

اگر آن را از طریق شبکه Tor اجرا کنید، ناشناس خواهید ماند.

برای اجرای آن از طریق Tor، از 127.0.0.1:9050 استفاده کنید.

با این ابزار می توان به سرورهای آپاچی و IIS حمله کرد.

شماره 6) Slowloris

ابزار Slowloris برای انجام یک حمله DDoS استفاده می شود. برای خراب کردن سرور استفاده می شود.

امکانات:

ترافیک HTTP مجاز را به سرور ارسال می کند.

بر سایر سرویس ها و پورت های شبکه هدف تأثیر نمی گذارد.

این حمله سعی می کند حداکثر ارتباط را با آنهایی که باز هستند درگیر نگه دارد.

با ارسال یک درخواست جزئی به این امر دست می یابد.

سعی می کند تا حد امکان اتصالات را حفظ کند.

از آنجایی که سرور اتصال نادرست را باز نگه می دارد، این امر باعث سرریز شدن مخزن اتصال می شود . درخواست اتصالات واقعی را رد می کند.

شماره 7) LOIC

LOIC مخفف Low Orbit Ion Cannon است. این یک ابزار رایگان و محبوب است که برای حمله DDoS در دسترس است.

امکانات:

کاربردش ساده است.

درخواست های UDP، TCP و HTTP را به سرور ارسال می کند.

این می تواند حمله را بر اساس URL یا آدرس IP سرور انجام دهد.

در عرض چند ثانیه، وب سایت از کار می افتد و دیگر به درخواست های واقعی پاسخ نمی دهد.

آدرس IP شما را مخفی نمی کند. حتی استفاده از سرور پروکسی نیز کار نخواهد کرد. زیرا در این صورت سرور پروکسی را به یک هدف تبدیل می کند.

8) Xoic

این یک ابزار حمله DDoS است. با کمک این ابزار می توان به وب سایت های کوچک حمله کرد.

امکانات:

کاربردش ساده است.

سه حالت برای حمله فراهم می کند.

حالت تست.

حالت عادی حمله DoS.

حمله DoS با پیام TCP یا HTTP یا UDP یا ICMP.

دیدگاهتان را بنویسید