هک حافظه گوشی چگونه است و چگونه از اطلاعات خود محافظت کنیم🟢

درک مفهوم هک حافظه گوشی نیازمند نگاه دقیق به ساختار ذخیره سازی اطلاعات در دستگاههای هوشمند است بسیاری از کاربران تصور میکنند که هک شدن حافظه به معنای دسترسی مستقیم به عکسها و ویدیوها است در حالی که واقعیت بسیار پیچیدهتر و عمیقتر از این تصور ساده است

حافظه گوشی شامل بخشهای مختلفی مانند حافظه داخلی کش برنامهها فایلهای سیستمی و دادههای کاربر است زمانی که از هک حافظه صحبت میشود در واقع به نفوذ به یکی از این لایهها اشاره داریم که میتواند منجر به استخراج اطلاعات تغییر دادهها یا حتی کنترل کامل دستگاه شود

آنچه در این مقاله خواهید خواند :

شناخت واقعی هک حافظه گوشی و آنچه واقعا در پس آن اتفاق میافتد

در بسیاری از موارد آنچه کاربران به عنوان هک حافظه میشناسند در حقیقت بخشی از فرآیند گستردهتر هک گوشی است که شامل دسترسی غیرمجاز به کل سیستم عامل میشود این دسترسی میتواند از طریق بدافزارها لینکهای آلوده یا نصب برنامههای مخرب ایجاد شود و در نهایت به دادههای ذخیره شده در حافظه منجر شود

یکی از مهمترین نکاتی که باید به آن توجه شود این است که هک حافظه به صورت مستقیم و بدون هیچ واسطهای تقریبا غیرممکن است هکرها معمولا از روشهای غیرمستقیم استفاده میکنند به عنوان مثال ابتدا یک بدافزار روی دستگاه نصب میشود سپس این بدافزار به مرور زمان دسترسیهای لازم را دریافت کرده و شروع به جمع آوری اطلاعات از حافظه میکند

این اطلاعات میتواند شامل تصاویر فایلهای شخصی پیامها تاریخچه مرورگر و حتی دادههای برنامههای پیام رسان باشد در این مرحله دیگر عملا تفاوتی بین هک حافظه و هک کامل گوشی وجود ندارد زیرا مهاجم به سطحی از دسترسی رسیده که میتواند هر دادهای را استخراج کند

نکته مهم دیگر این است که بسیاری از افراد به دنبال روشهایی مانند هک گوشی با لینک هستند بدون اینکه بدانند همین روش یکی از رایجترین درگاههای نفوذ به حافظه دستگاه است زمانی که کاربر روی یک لینک مخرب کلیک میکند ممکن است یک اسکریپت یا فایل مخرب به صورت خودکار اجرا شود و مسیر دسترسی به اطلاعات ذخیره شده را باز کند

از طرف دیگر برخی کاربران تصور میکنند که فقط گوشیهای خاص یا افراد خاص هدف قرار میگیرند اما واقعیت این است که هر دستگاهی که به اینترنت متصل باشد میتواند هدف حمله قرار گیرد به ویژه اگر کاربر نسبت به مسائل امنیتی آگاهی کافی نداشته باشد

در این میان سیستم عامل اندروید به دلیل ماهیت بازتر خود بیشتر در معرض چنین تهدیداتی قرار دارد و به همین دلیل موضوع هک گوشی اندروید اهمیت بیشتری پیدا میکند زیرا بسیاری از بدافزارها به طور خاص برای این سیستم عامل طراحی شدهاند و میتوانند به راحتی به حافظه دستگاه نفوذ کنند

همچنین باید به این نکته توجه کرد که هک حافظه همیشه با نشانههای واضح همراه نیست در بسیاری از موارد کاربر تا مدتها متوجه این موضوع نمیشود و همین مسئله باعث میشود حجم زیادی از اطلاعات بدون اطلاع او جمع آوری شود

درک این موضوع که هک حافظه یک فرآیند تدریجی و پنهان است میتواند دیدگاه کاربران را نسبت به امنیت گوشی تغییر دهد به جای تمرکز بر روشهای هک بهتر است بر روی پیشگیری و افزایش آگاهی تمرکز شود زیرا در بسیاری از موارد جلوگیری از نفوذ بسیار سادهتر از مقابله با آن پس از وقوع است

در نهایت باید گفت که هک حافظه گوشی یک مفهوم مستقل و جداگانه نیست بلکه بخشی از یک زنجیره بزرگتر از حملات سایبری است که هدف نهایی آن دسترسی به اطلاعات شخصی و سوء استفاده از آنها است درک این زنجیره اولین قدم برای محافظت واقعی از دادهها محسوب میشود

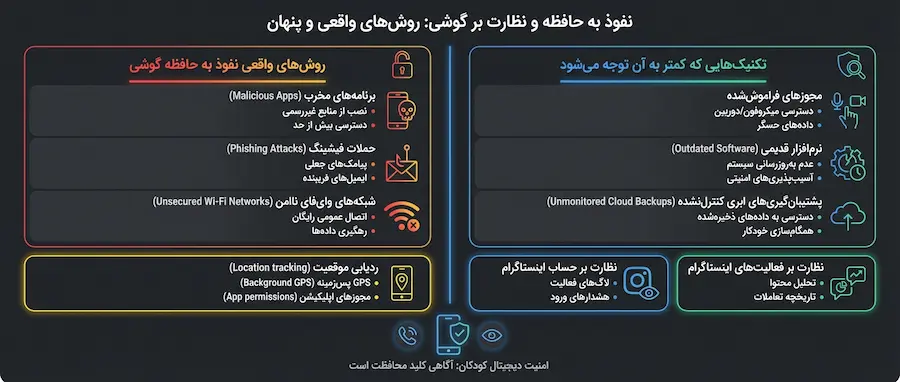

روشهای واقعی نفوذ به حافظه گوشی و تکنیکهایی که کمتر به آن توجه میشود

برای درک عمیقتر هک حافظه گوشی باید به این موضوع توجه کرد که مهاجمان سایبری معمولا از یک مسیر مشخص و مستقیم استفاده نمیکنند بلکه از ترکیبی از تکنیکها و ابزارها بهره میبرند تا به هدف نهایی یعنی دسترسی به دادههای ذخیره شده برسند این مسیر اغلب به صورت مرحلهای طراحی میشود تا احتمال شناسایی کاهش یابد و دسترسی پایدار ایجاد شود

یکی از رایجترین روشها استفاده از بدافزارها است بدافزارها میتوانند در قالب اپلیکیشنهای ظاهرا مفید وارد دستگاه شوند این برنامهها پس از نصب به تدریج مجوزهای مختلفی دریافت میکنند و سپس شروع به جمع آوری اطلاعات از حافظه میکنند در بسیاری از موارد این نوع حملات در دستهبندی نرم افزار جاسوسی قرار میگیرند که هدف اصلی آنها نظارت پنهان و استخراج دادهها بدون اطلاع کاربر است

روش دیگر استفاده از مهندسی اجتماعی است در این تکنیک مهاجم تلاش میکند کاربر را فریب دهد تا خودش مسیر نفوذ را باز کند به عنوان مثال ارسال پیامهایی با لینکهای جذاب یا هشدارهای امنیتی جعلی میتواند کاربر را وادار به کلیک کند این روش ارتباط نزدیکی با سناریوهای هک گوشی از راه دور دارد زیرا بدون دسترسی فیزیکی به دستگاه میتواند منجر به نفوذ کامل شود

یکی از تکنیکهای کمتر شناخته شده استفاده از آسیبپذیریهای سیستم عامل است در این حالت مهاجم از ضعفهای امنیتی موجود در نسخههای قدیمی اندروید یا برنامههای نصب شده استفاده میکند تا بدون نیاز به تعامل کاربر به اطلاعات دسترسی پیدا کند این نوع حملات معمولا پیچیدهتر هستند اما در صورت موفقیت میتوانند دسترسی عمیقی به حافظه ایجاد کنند

در کنار این موارد نباید نقش شبکههای وای فای ناامن را نادیده گرفت اتصال به شبکههای عمومی بدون رمزگذاری میتواند فرصت مناسبی برای شنود دادهها و تزریق کدهای مخرب فراهم کند در چنین شرایطی حتی اطلاعاتی که در حال انتقال هستند نیز ممکن است ذخیره و تحلیل شوند و در نهایت به دادههای داخل حافظه مرتبط شوند

یکی دیگر از مسیرهای مهم نفوذ استفاده از فایلهای آلوده است دانلود فایل از منابع ناشناس میتواند باعث ورود بدافزار به دستگاه شود این فایلها ممکن است در ظاهر یک تصویر یا ویدیو باشند اما در پس آنها کدهای مخربی قرار دارد که پس از اجرا شروع به فعالیت میکنند

در بسیاری از موارد کاربران پس از بروز مشکل به دنبال نحوه فهمیدن هک شدن گوشی هستند اما نکته مهم این است که بسیاری از این حملات به گونهای طراحی شدهاند که تا مدت طولانی بدون هیچ نشانهای باقی بمانند این موضوع باعث میشود تشخیص به موقع بسیار دشوار شود

همچنین برخی از حملات به صورت ترکیبی انجام میشوند به این معنا که مهاجم ابتدا از یک لینک مخرب برای ورود استفاده میکند سپس با نصب یک بدافزار دسترسی خود را تثبیت میکند و در نهایت با استفاده از این دسترسی به دادههای حافظه نفوذ میکند این رویکرد چند مرحلهای باعث افزایش موفقیت حمله میشود

در این میان نقش رفتار کاربر بسیار تعیینکننده است بسیاری از حملات تنها در صورتی موفق میشوند که کاربر اقدام خاصی انجام دهد مانند نصب یک برنامه یا کلیک روی یک لینک بنابراین افزایش آگاهی میتواند تاثیر قابل توجهی در کاهش ریسک داشته باشد

در نهایت باید گفت که روشهای نفوذ به حافظه گوشی دائما در حال تغییر و پیشرفت هستند مهاجمان همواره به دنبال راههای جدید برای دور زدن سیستمهای امنیتی هستند به همین دلیل کاربران نیز باید به صورت مداوم دانش خود را بهروز نگه دارند و از منابع معتبر برای افزایش آگاهی استفاده کنند

نشانههای پنهان هک حافظه گوشی که اغلب نادیده گرفته میشوند

یکی از بزرگترین چالشها در موضوع هک حافظه گوشی این است که در بسیاری از موارد هیچ علامت واضح و مستقیمی وجود ندارد و همین موضوع باعث میشود کاربران تا مدت طولانی متوجه نفوذ نشوند در حالی که در پس زمینه حجم زیادی از دادهها در حال جمع آوری یا انتقال است

بسیاری از افراد تصور میکنند که هک شدن گوشی حتما با اتفاقات عجیب و قابل مشاهده همراه است اما واقعیت این است که حملات مدرن به گونهای طراحی شدهاند که کمترین تاثیر ظاهری را داشته باشند تا شناسایی نشوند به همین دلیل شناخت نشانههای ظریف و غیرمستقیم اهمیت بسیار زیادی دارد

یکی از اولین نشانهها کاهش غیرعادی سرعت دستگاه است زمانی که یک بدافزار در حال اجرا باشد بخشی از منابع پردازشی و حافظه را به خود اختصاص میدهد این موضوع میتواند باعث کند شدن عملکرد برنامهها شود اگر این کندی بدون دلیل مشخصی رخ دهد میتواند یک زنگ خطر باشد

افزایش مصرف باتری نیز یکی دیگر از نشانههای مهم است برنامههای مخرب معمولا در پس زمینه فعال هستند و به صورت مداوم داده ارسال میکنند این فعالیتها باعث میشود مصرف انرژی افزایش پیدا کند حتی زمانی که کاربر استفاده خاصی از گوشی ندارد

همچنین افزایش مصرف اینترنت میتواند نشان دهنده انتقال داده از حافظه به سرورهای خارجی باشد اگر حجم مصرف اینترنت بدون تغییر در الگوی استفاده افزایش پیدا کند باید به این موضوع توجه ویژهای داشت

در برخی موارد فایلها یا تصاویر بدون اطلاع کاربر حذف یا جابجا میشوند این اتفاق میتواند نشانهای از دسترسی غیرمجاز به حافظه باشد زیرا مهاجم ممکن است برای پنهان کردن فعالیتهای خود تغییراتی در دادهها ایجاد کند

یکی دیگر از نشانههای مهم مشاهده برنامههای ناشناس در دستگاه است این برنامهها ممکن است بدون اطلاع کاربر نصب شده باشند و به عنوان ابزار جمع آوری اطلاعات عمل کنند در چنین شرایطی بررسی دقیق لیست برنامهها ضروری است

برای درک بهتر این نشانهها مطالعه مطلب نشانههای هک گوشی میتواند دید جامعتری ارائه دهد زیرا بسیاری از این علائم در آن به صورت کامل بررسی شدهاند و میتوانند به تشخیص سریعتر کمک کنند

گاهی اوقات پیامها یا اعلانهای غیرعادی نیز ظاهر میشوند این پیامها ممکن است شامل درخواست مجوزهای غیرمعمول یا هشدارهای جعلی باشند که هدف آنها فریب کاربر برای انجام اقدامات خاص است

در برخی موارد حتی فعالیتهای شبکهای مشکوک نیز قابل مشاهده است به عنوان مثال اتصال به سرورهای ناشناس یا ارسال داده در زمانهایی که کاربر از گوشی استفاده نمیکند این موارد میتوانند نشانههایی از فعالیت بدافزار باشند

نکته مهم این است که هیچ یک از این نشانهها به تنهایی نمیتواند به طور قطعی نشان دهنده هک باشد اما زمانی که چند مورد از این علائم به صورت همزمان مشاهده شود احتمال وجود مشکل افزایش پیدا میکند

در این میان بسیاری از کاربران زمانی به فکر بررسی میافتند که مشکل به سطح جدی رسیده است در حالی که تشخیص زودهنگام میتواند از بروز خسارات بیشتر جلوگیری کند به همین دلیل توجه به تغییرات کوچک در عملکرد دستگاه اهمیت زیادی دارد

در نهایت باید گفت که آگاهی از این نشانهها اولین گام برای محافظت از اطلاعات است هرچه کاربر نسبت به رفتار طبیعی گوشی خود شناخت بیشتری داشته باشد سریعتر میتواند تغییرات غیرعادی را تشخیص دهد و اقدامات لازم را انجام دهد

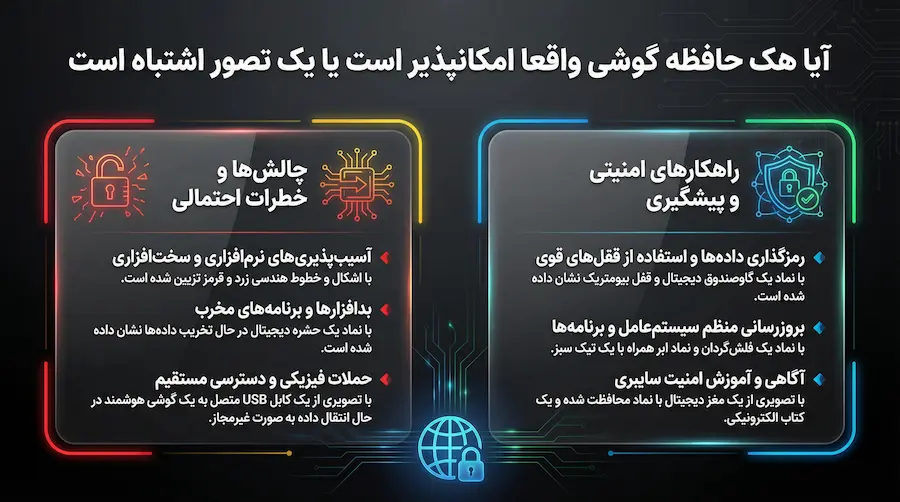

آیا هک حافظه گوشی واقعا امکانپذیر است یا یک تصور اشتباه است

یکی از سوالات اساسی که در ذهن بسیاری از کاربران شکل میگیرد این است که آیا چیزی به نام هک مستقیم حافظه گوشی واقعا وجود دارد یا بیشتر یک برداشت اشتباه از مفهوم هک است برای پاسخ به این سوال باید نگاه دقیقتری به ساختار امنیتی سیستمهای موبایل و نحوه مدیریت دادهها داشته باشیم

در واقعیت سیستم عاملهای مدرن به گونهای طراحی شدهاند که دسترسی مستقیم به حافظه بدون عبور از لایههای امنیتی تقریبا غیرممکن باشد هر برنامه در یک محیط ایزوله اجرا میشود و به صورت پیش فرض نمیتواند به دادههای سایر برنامهها دسترسی داشته باشد این ساختار که به آن sandbox گفته میشود یکی از مهمترین موانع در برابر نفوذ مستقیم به حافظه است

با این حال این به معنای غیرممکن بودن دسترسی به دادهها نیست بلکه نشان میدهد که مهاجمان باید از مسیرهای غیرمستقیم استفاده کنند همانطور که در بخشهای قبلی توضیح داده شد این مسیرها شامل نصب بدافزار سوء استفاده از مجوزها و بهرهبرداری از آسیبپذیریها هستند

در بسیاری از موارد کاربران با جستجوی عباراتی مانند هک حافظه گوشی به دنبال روشهای سریع و ساده برای دسترسی به اطلاعات دیگران هستند اما واقعیت این است که چنین روشهایی یا وجود ندارند یا در قالب ابزارهای خطرناک ارائه میشوند که خود میتوانند باعث آلوده شدن دستگاه شوند

برای مثال برخی سایتها یا برنامهها ادعا میکنند که میتوانند تنها با وارد کردن شماره تلفن به اطلاعات حافظه دسترسی پیدا کنند این ادعاها معمولا در دستهبندی روشهایی مانند هک گوشی با شماره قرار میگیرند که در اغلب موارد واقعی نیستند و بیشتر با هدف فریب کاربران طراحی شدهاند

از سوی دیگر برخی کاربران تصور میکنند که میتوانند بدون نصب هیچ برنامهای به دادههای حافظه دسترسی پیدا کنند در حالی که در عمل حتی پیشرفتهترین حملات نیز نیازمند نوعی دسترسی اولیه هستند این دسترسی ممکن است از طریق یک فایل مخرب یا یک لینک آلوده ایجاد شود

نکته مهم دیگر این است که بسیاری از ابزارهایی که با عنوان هک معرفی میشوند در واقع نوعی نرم افزار جاسوسی هستند که پس از نصب روی دستگاه هدف شروع به جمع آوری اطلاعات میکنند این ابزارها بیشتر در سناریوهای نظارتی استفاده میشوند و عملکرد آنها کاملا متفاوت با مفهوم هک مستقیم است

در این میان باید به تفاوت بین نفوذ غیرمجاز و نظارت قانونی نیز توجه کرد در برخی موارد استفاده از ابزارهای نظارتی برای مدیریت و کنترل دستگاههای تحت سرپرستی انجام میشود که در چارچوب مشخصی قابل توجیه است اما این موضوع نباید با هک و دسترسی غیرقانونی اشتباه گرفته شود

همچنین باید به این نکته توجه کرد که پیشرفت فناوری باعث شده است که روشهای حمله نیز پیچیدهتر شوند اما در عین حال سیستمهای امنیتی نیز بهبود یافتهاند این رقابت مداوم باعث میشود که هیچ روش ثابتی برای نفوذ وجود نداشته باشد و مهاجمان دائما به دنبال راههای جدید باشند

در نهایت میتوان گفت که هک مستقیم حافظه به آن شکلی که بسیاری از افراد تصور میکنند وجود ندارد بلکه آنچه در عمل اتفاق میافتد مجموعهای از تکنیکها است که در کنار هم منجر به دسترسی به دادههای ذخیره شده میشود درک این تفاوت میتواند از بسیاری از سوء برداشتها جلوگیری کند و به کاربران کمک کند تصمیمات آگاهانهتری بگیرند

چگونه از هک حافظه گوشی جلوگیری کنیم و امنیت دادهها را افزایش دهیم

پس از درک نحوه عملکرد هک حافظه گوشی و شناخت روشهای نفوذ اکنون مهمترین سوال این است که چگونه میتوان از این تهدید جلوگیری کرد و امنیت اطلاعات را به شکل قابل توجهی افزایش داد پاسخ این سوال در ترکیبی از رفتار صحیح کاربر استفاده از ابزارهای مناسب و افزایش آگاهی خلاصه میشود

اولین و مهمترین اقدام بهروزرسانی مداوم سیستم عامل و برنامهها است بسیاری از حملات سایبری از طریق آسیبپذیریهایی انجام میشوند که در نسخههای قدیمی وجود دارند شرکتهای توسعهدهنده به صورت مداوم این مشکلات را شناسایی و برطرف میکنند بنابراین استفاده از آخرین نسخهها میتواند یک سد دفاعی قوی ایجاد کند

یکی دیگر از اقدامات حیاتی مدیریت مجوزهای برنامهها است بسیاری از کاربران بدون توجه به نوع دسترسیها هر مجوزی را تایید میکنند در حالی که برخی برنامهها درخواست دسترسی به حافظه مخاطبین یا گالری دارند بدون اینکه نیازی واقعی به آن داشته باشند این موضوع میتواند مسیر نفوذ را هموار کند

در این میان توجه به منابع دانلود برنامهها اهمیت زیادی دارد نصب اپلیکیشن از منابع ناشناس یکی از اصلیترین دلایل آلودگی دستگاهها است همیشه باید از فروشگاههای معتبر استفاده شود و قبل از نصب نظرات کاربران و امتیاز برنامه بررسی شود

همچنین باید نسبت به لینکهای دریافتی در پیامکها و شبکههای اجتماعی حساس بود بسیاری از حملات از طریق لینکهای آلوده انجام میشوند که کاربر را به صفحات جعلی هدایت میکنند این موضوع ارتباط مستقیمی با سناریوهای هک گوشی از طریق واتساپ دارد که در آن مهاجم تلاش میکند با ارسال لینکهای فریبنده به اطلاعات دسترسی پیدا کند

یکی دیگر از اقدامات موثر استفاده از ابزارهای امنیتی معتبر است این ابزارها میتوانند فعالیتهای مشکوک را شناسایی کرده و از اجرای بدافزارها جلوگیری کنند البته انتخاب نرم افزار مناسب اهمیت زیادی دارد زیرا برخی از برنامههایی که با عنوان امنیتی ارائه میشوند خود میتوانند تهدید باشند

برای محافظت بهتر از دادههای تصویری و فایلها بررسی و مدیریت دسترسیها به گالری نیز ضروری است در این زمینه استفاده از راهکارهای مرتبط با نظارت بر گالری میتواند به شناسایی دسترسیهای غیرمجاز کمک کند و دید بهتری نسبت به وضعیت امنیتی ایجاد کند

علاوه بر این فعال سازی احراز هویت دو مرحلهای برای حسابهای کاربری میتواند نقش مهمی در جلوگیری از نفوذ داشته باشد حتی اگر مهاجم به بخشی از اطلاعات دسترسی پیدا کند بدون این لایه امنیتی نمیتواند وارد حسابها شود

نکته مهم دیگر آموزش و افزایش آگاهی است بسیاری از حملات به دلیل ناآگاهی کاربران موفق میشوند شناخت روشهای رایج فریب و حملات میتواند تاثیر زیادی در کاهش ریسک داشته باشد به عنوان مثال آگاهی از اینکه هر لینک یا فایل ناشناسی میتواند خطرناک باشد باعث میشود کاربر با دقت بیشتری عمل کند

در برخی موارد استفاده از ابزارهای نظارتی قانونی نیز میتواند به مدیریت بهتر دستگاه کمک کند این ابزارها به ویژه در شرایطی که نیاز به نظارت بر استفاده از گوشی وجود دارد میتوانند اطلاعات مفیدی ارائه دهند البته استفاده از این ابزارها باید در چارچوب مشخص و با رعایت اصول انجام شود

در نهایت باید گفت که امنیت یک فرآیند مداوم است و نمیتوان با یک اقدام ساده به آن دست یافت ترکیبی از رفتار هوشمندانه استفاده از ابزارهای مناسب و بهروز نگه داشتن اطلاعات میتواند تا حد زیادی از هک حافظه گوشی جلوگیری کند و آرامش بیشتری برای کاربران فراهم کند

نقش نظارت هوشمند در جلوگیری از هک حافظه گوشی و مدیریت امنیت دیجیتال

در دنیای امروز که تهدیدات سایبری به شکل مداوم در حال افزایش هستند صرفا رعایت نکات اولیه امنیتی برای محافظت از اطلاعات کافی نیست به ویژه زمانی که یک دستگاه در اختیار فردی قرار دارد که ممکن است آگاهی کافی نسبت به خطرات فضای دیجیتال نداشته باشد در چنین شرایطی مفهوم نظارت هوشمند اهمیت ویژهای پیدا میکند

نظارت هوشمند به معنای کنترل پنهان یا نقض حریم خصوصی نیست بلکه رویکردی است که با هدف پیشگیری از تهدیدات و افزایش امنیت استفاده میشود این نوع نظارت میتواند به شناسایی رفتارهای مشکوک جلوگیری از دسترسی به منابع خطرناک و مدیریت بهتر استفاده از دستگاه کمک کند

یکی از مهمترین مزایای نظارت این است که میتواند قبل از وقوع یک حمله هشدارهای لازم را ارائه دهد به عنوان مثال اگر یک لینک مشکوک دریافت شود یا یک برنامه ناشناس در حال نصب باشد این موضوع قابل شناسایی خواهد بود و میتوان از ادامه فرآیند جلوگیری کرد

در بسیاری از موارد کاربران زمانی متوجه مشکل میشوند که اطلاعات آنها قبلا استخراج شده است اما با استفاده از رویکردهای نظارتی میتوان این فاصله زمانی را کاهش داد و تهدیدات را در مراحل اولیه شناسایی کرد این موضوع به طور مستقیم با پیشگیری از هک حافظه گوشی مرتبط است

در این میان یکی از کاربردهای مهم نظارت بررسی فعالیتهای مرتبط با ارتباطات و فایلها است برای مثال دسترسی به مخاطبین فایلهای ذخیره شده و تعاملات انجام شده میتواند دید کاملی نسبت به وضعیت امنیتی دستگاه ایجاد کند در این زمینه استفاده از راهکارهای مرتبط با نظارت بر مخاطبین گوشی میتواند نقش مهمی در شناسایی رفتارهای غیرعادی داشته باشد

همچنین بررسی تماسها و ارتباطات نیز میتواند اطلاعات ارزشمندی ارائه دهد در برخی موارد تماسهای مشکوک یا ارتباط با شمارههای ناشناس میتواند نشانهای از تلاش برای نفوذ باشد به همین دلیل استفاده از ابزارهای مرتبط با نظارت تماسهای فرزند میتواند به شناسایی این موارد کمک کند و از بروز مشکلات جدی جلوگیری کند

از سوی دیگر یکی از مهمترین نقاط ضعف در امنیت دستگاهها عدم آگاهی نسبت به نحوه عملکرد تهدیدات است بسیاری از افراد تصور میکنند که تنها در صورت انجام اقدامات خاص در معرض خطر قرار میگیرند در حالی که حتی استفاده عادی از اینترنت نیز میتواند با ریسکهایی همراه باشد

در چنین شرایطی ترکیب آگاهی و نظارت میتواند یک لایه امنیتی قدرتمند ایجاد کند این رویکرد نه تنها به شناسایی تهدیدات کمک میکند بلکه باعث میشود کاربران به مرور زمان رفتارهای ایمنتری را در پیش بگیرند

نکته مهم دیگر این است که نظارت باید به صورت هدفمند و متعادل انجام شود استفاده بیش از حد از ابزارهای کنترلی بدون در نظر گرفتن نیاز واقعی میتواند تاثیر منفی داشته باشد بنابراین انتخاب ابزار مناسب و تنظیم صحیح آن اهمیت زیادی دارد

در نهایت باید گفت که هک حافظه گوشی یک تهدید واقعی است اما با استفاده از رویکردهای هوشمند میتوان تا حد زیادی از آن جلوگیری کرد ترکیب دانش ابزارهای مناسب و نظارت هدفمند میتواند امنیت دستگاه را به شکل قابل توجهی افزایش دهد و از اطلاعات در برابر دسترسیهای غیرمجاز محافظت کند

S-Gurd برای درک مفهوم هک حافظه گوشی باید نگاه دقیقی به ساختار ذخیره سازی اطلاعات در دستگاههای هوشمند داشته یاشیم بسیاری از کاربران تصور میکنند که هک شدن حافظه به معنای دسترسی مستقیم به عکسها و ویدیوها است در حالی که واقعیت بسیار پیچیدهتر و عمیقتر از این تصور ساده است

حافظه گوشی شامل بخشهای مختلفی مانند حافظه داخلی کش برنامهها فایلهای سیستمی و دادههای کاربر است زمانی که از هک حافظه صحبت میشود در واقع به نفوذ به یکی از این لایهها اشاره داریم که میتواند منجر به استخراج اطلاعات تغییر دادهها یا حتی کنترل کامل دستگاه شود

👉 همین الان شروع کن و امنیت واقعی رو تجربه کن

با نصب S-Gurd یک لایه امنیتی قدرتمند روی دستگاه فعال کن و قبل از هر تهدیدی جلوی دسترسی غیرمجاز رو بگیر

در کنار اون با S-Child میتونی کنترل کامل روی فعالیتهای گوشی داشته باشی و هر رفتار مشکوک رو در لحظه بررسی کنی

👉 همین الان شروع کن و گوشی فرزندتونو نظارت و کنترل کنید

دیدگاهتان را بنویسید